Een lezer vroeg me:

Een lezer vroeg me:

Op het forum van Security.nl las ik de vraag of het legaal is of niet om software te maken waarmee je ddos aanvallen kunt plegen. Kun je daar duidelijkheid over geven?

Het hangt van het beoogde doel van de software af of het illegaal is om deze te maken. De wet stelt namelijk strafbaar het maken, verkopen, verspreiden et cetera van een middel om een ddos aanval te plegen (artikel 139d lid 2 Strafrecht). Het moet dan gaan wel om een “technisch hulpmiddel dat hoofdzakelijk geschikt gemaakt of ontworpen is tot het plegen van een zodanig misdrijf”.

In de comments lees ik onder meer dat mensen wijzen op de bekende tool ping(1), waarmee je kunt kijken of een bepaald ip-adres bereikbaar is via internet. Deze beschikt over een flood-optie waarbij heel veel data wordt verstuurd. Daarmee kun je een (d)dos aanval plegen als je de ping richt op je slachtoffer en langdurig met die optie actief pings stuurt. Maar ik kan met de beste wil van de wereld dat geen “hoofdzakelijk geschikt gemaakt of ontworpen” noemen.

De zakelijke term voor legitieme tools die veel data sturen is een stresstester. Die kun je inzetten om bij je eigen netwerk (of dat van klanten) te kijken of de netwerkcapaciteit groot genoeg is, of zelfs hoe ze omgaan met een ddos aanval. Weten wat je aan kunt, is immers een goede test van je security. Maar zo’n tool moet dan wel worden gemarket als voor legitieme doeleinden en natuurlijk ook alleen op factuur en met contract waarin duidelijk staat wie waar gaat stresstesten en dat de klant daar toestemming voor geeft.

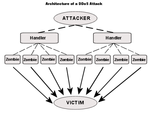

Een tool die is voorzien van uitleg hoe je heimelijk deze bij anderen installeert en vervolgens via internet commando’s stuurt om vanaf hun computers een dos-aanval uit te voeren, zou ik wel degelijk ‘ontworpen’ voor dat misdrijf noemen. Het zal dus heel erg neerkomen op hoe de tool wordt gepresenteerd, welke toelichting erbij staat en wat uiteindelijk de algemene indruk is. Ja, dat is vaag maar voor juristen is dat niet erg.

Let op dat het verder niet uitmaakt of je de software verspreidt of voor jezelf houdt. Ook alleen maar zelf maken is in theorie al strafbaar (hoewel de vraag is hoe iemand er dan achterkomt dat je het hebt).

Arnoud

Dat factuur en contract verhaal lijkt mij moeilijk te met droge ogen te eisen. Heel veel netwerk tooling is immers opensource en die werken echt niet op die wijze. Hoogstens de consultancy bedrijven die deze software gebruiken doen dat, maar de crimineel kan ze gewoon downloaden.

Dan komt het uiteindelijk toch alleen op de marketing van de tool neer.

Een (D)DoS-aanval wordt vaak uitgevoerd vanaf een computer / computers die via een netwerk van een derde partij het doel bereiken. Dat betekent dus wel dat zelfs een legitieme stresstest vaak over netwerken van derden gaan! Hoe zit het als daardoor het netwerk van die derde partij het begeeft?