IP-adressen van het ministerie van Buitenlandse Zaken zijn vorig jaar een week lang in handen gekomen van Bulgaarse criminelen, meldde de Volkskrant vorige week. Middels een BGP Hijack wist men internetverkeer van en naar deze IP-adressen te kapen, waarmee men in theorie in staat zou zijn geweest malware of phishingmails te versturen die niet te onderscheiden zouden zijn van echte. Volgens het ministerie zijn er ‘geen signalen van daadwerkelijk misbruik’. Tentamenvraag: welk strafrechtartikel wordt hier overtreden?

IP-adressen van het ministerie van Buitenlandse Zaken zijn vorig jaar een week lang in handen gekomen van Bulgaarse criminelen, meldde de Volkskrant vorige week. Middels een BGP Hijack wist men internetverkeer van en naar deze IP-adressen te kapen, waarmee men in theorie in staat zou zijn geweest malware of phishingmails te versturen die niet te onderscheiden zouden zijn van echte. Volgens het ministerie zijn er ‘geen signalen van daadwerkelijk misbruik’. Tentamenvraag: welk strafrechtartikel wordt hier overtreden?

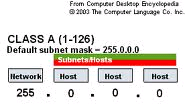

Wat er gebeurt bij een BGP hijack is dat een aanvaller hard gaat roepen dat hij een snellere route weet voor IP-verkeer naar een aantal specifieke IP-adressen. Dat is op zich een standaardfeature uit het Border Gateway Protocol (BGP): iedereen vertelt elkaar voor welke IP-adressen hij verkeer kan routeren, en zo kan iedereen snel bepalen waar pakketjes het beste heen kunnen.

Zo’n route-advertentie kan per ongeluk gebeuren, maar een slimme aanvaller kan het ook met opzet uitvoeren. Het kan zelfs zodanig dat het slachtoffer het niet merkt: de aanvaller stuurt dan het verkeer (eventueel licht gemanipuleerd) door naar de IP-adressen van het slachtoffer. Hij kan dan bijvoorbeeld meelezen of heel specifieke data manipuleren.

Dit voelt strafbaar, maar noem eens een wetsartikel dat hiervoor geschreven is? Computervredebreuk is dit niet, want er wordt niet binnengedrongen in een computer van Buitenlandse Zaken. Een denial-of-service aanval is het ook niet echt te noemen, de computers van het ministerie hadden nergens last van en draaiden geen millihertz harder door deze aanval.

Op Twitter noemt cyberofficier Lodewijk van Swieten artikel 161sexies als een mogelijke optie, en dat lijkt mij ook het beste passen:

Hij die opzettelijk enig geautomatiseerd werk of enig werk voor telecommunicatie vernielt, beschadigt of onbruikbaar maakt, stoornis in de gang of in de werking van zodanig werk veroorzaakt, of een ten opzichte van zodanig werk genomen veiligheidsmaatregel verijdelt, wordt gestraft: …

De computers van BuZa zijn niet vernield, beschadigd of onbruikbaar. De discussie moet dus gaan over de vraag of er sprake is van een “stoornis” in de gang of werking van die computer. Ik blijf zitten met datzelfde argument: die computers gaan niet stuk. Het netwerk er rondom ook niet. Dan blijft over dat je spreekt van verstoren van de BGP route-tabellen of internetrouters richting de BuZa-computers. Oftewel, als je met opzet valselijk zegt “ik weet een snellere route naar 127.0.0.1” dan verstoor je de werking van de ‘echte’ routers daarheen en dan kun je dus een celstraf krijgen.

Zelf dacht ik nog aan art. 139c Strafrecht:

Met gevangenisstraf van ten hoogste twee jaren of geldboete van de vierde categorie wordt gestraft hij die opzettelijk en wederrechtelijk met een technisch hulpmiddel gegevens aftapt of opneemt die niet voor hem bestemd zijn en die worden verwerkt of overgedragen door middel van telecommunicatie of door middel van een geautomatiseerd werk.

Hiermee zeg je in feite: een BGP hijack laat jou luisteren naar verkeer/datacommunicatie dat eigenlijk voor BuZa bestemd is, en dat is aftappen van verkeer. Even los nog van of je dat doet enkel om mee te luisteren (MITM) of om mensen op te lichten (met een nepserver). Maar volgens mij gaat dat niet op wanneer je die IP-adressen alleen als afzender gebruikt, bijvoorbeeld voor een spamrun of om phishingmails te sturen die je vervolgens naar een andere server doorsturen. En zelfs als je het laat sturen naar een server met een BuZa-IP: tap je dan verkeer van BuZa af? Je initieert het zelf immers.

Meer algemeen zit je met het probleem dat die BGP routers zich in allerlei landen bevinden, zodat je niet weet wie er jurisdictie heeft. En trouwens: wordt het niet eens tijd om BGP te voorzien van een beveiliging zodat dit soort trucs niet meer mogelijk zijn?

Arnoud