IP-adressen van het ministerie van Buitenlandse Zaken zijn vorig jaar een week lang in handen gekomen van Bulgaarse criminelen, meldde de Volkskrant vorige week. Middels een BGP Hijack wist men internetverkeer van en naar deze IP-adressen te kapen, waarmee men in theorie in staat zou zijn geweest malware of phishingmails te versturen die niet te onderscheiden zouden zijn van echte. Volgens het ministerie zijn er ‘geen signalen van daadwerkelijk misbruik’. Tentamenvraag: welk strafrechtartikel wordt hier overtreden?

IP-adressen van het ministerie van Buitenlandse Zaken zijn vorig jaar een week lang in handen gekomen van Bulgaarse criminelen, meldde de Volkskrant vorige week. Middels een BGP Hijack wist men internetverkeer van en naar deze IP-adressen te kapen, waarmee men in theorie in staat zou zijn geweest malware of phishingmails te versturen die niet te onderscheiden zouden zijn van echte. Volgens het ministerie zijn er ‘geen signalen van daadwerkelijk misbruik’. Tentamenvraag: welk strafrechtartikel wordt hier overtreden?

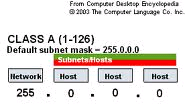

Wat er gebeurt bij een BGP hijack is dat een aanvaller hard gaat roepen dat hij een snellere route weet voor IP-verkeer naar een aantal specifieke IP-adressen. Dat is op zich een standaardfeature uit het Border Gateway Protocol (BGP): iedereen vertelt elkaar voor welke IP-adressen hij verkeer kan routeren, en zo kan iedereen snel bepalen waar pakketjes het beste heen kunnen.

Zo’n route-advertentie kan per ongeluk gebeuren, maar een slimme aanvaller kan het ook met opzet uitvoeren. Het kan zelfs zodanig dat het slachtoffer het niet merkt: de aanvaller stuurt dan het verkeer (eventueel licht gemanipuleerd) door naar de IP-adressen van het slachtoffer. Hij kan dan bijvoorbeeld meelezen of heel specifieke data manipuleren.

Dit voelt strafbaar, maar noem eens een wetsartikel dat hiervoor geschreven is? Computervredebreuk is dit niet, want er wordt niet binnengedrongen in een computer van Buitenlandse Zaken. Een denial-of-service aanval is het ook niet echt te noemen, de computers van het ministerie hadden nergens last van en draaiden geen millihertz harder door deze aanval.

Op Twitter noemt cyberofficier Lodewijk van Swieten artikel 161sexies als een mogelijke optie, en dat lijkt mij ook het beste passen:

Hij die opzettelijk enig geautomatiseerd werk of enig werk voor telecommunicatie vernielt, beschadigt of onbruikbaar maakt, stoornis in de gang of in de werking van zodanig werk veroorzaakt, of een ten opzichte van zodanig werk genomen veiligheidsmaatregel verijdelt, wordt gestraft: …

De computers van BuZa zijn niet vernield, beschadigd of onbruikbaar. De discussie moet dus gaan over de vraag of er sprake is van een “stoornis” in de gang of werking van die computer. Ik blijf zitten met datzelfde argument: die computers gaan niet stuk. Het netwerk er rondom ook niet. Dan blijft over dat je spreekt van verstoren van de BGP route-tabellen of internetrouters richting de BuZa-computers. Oftewel, als je met opzet valselijk zegt “ik weet een snellere route naar 127.0.0.1” dan verstoor je de werking van de ‘echte’ routers daarheen en dan kun je dus een celstraf krijgen.

Zelf dacht ik nog aan art. 139c Strafrecht:

Met gevangenisstraf van ten hoogste twee jaren of geldboete van de vierde categorie wordt gestraft hij die opzettelijk en wederrechtelijk met een technisch hulpmiddel gegevens aftapt of opneemt die niet voor hem bestemd zijn en die worden verwerkt of overgedragen door middel van telecommunicatie of door middel van een geautomatiseerd werk.

Hiermee zeg je in feite: een BGP hijack laat jou luisteren naar verkeer/datacommunicatie dat eigenlijk voor BuZa bestemd is, en dat is aftappen van verkeer. Even los nog van of je dat doet enkel om mee te luisteren (MITM) of om mensen op te lichten (met een nepserver). Maar volgens mij gaat dat niet op wanneer je die IP-adressen alleen als afzender gebruikt, bijvoorbeeld voor een spamrun of om phishingmails te sturen die je vervolgens naar een andere server doorsturen. En zelfs als je het laat sturen naar een server met een BuZa-IP: tap je dan verkeer van BuZa af? Je initieert het zelf immers.

Meer algemeen zit je met het probleem dat die BGP routers zich in allerlei landen bevinden, zodat je niet weet wie er jurisdictie heeft. En trouwens: wordt het niet eens tijd om BGP te voorzien van een beveiliging zodat dit soort trucs niet meer mogelijk zijn?

Arnoud

Is het niet gewoon diefstal, artikel 310?

Diefstal van wat? Er wordt geen duidelijk aanwijsbaar iets weggenomen, zoals een auto of een virtueel object (Habbo-arrest) of zelfs maar een tegoed bij de provider (zoals in het SMS-arrest). Weliswaar kun je ook niet-tastbare dingen stelen, maar vereist is wel dat die dingen op geld waardeerbaar zijn en echt wég genomen kunnen worden: als ik hem pak, heb jij hem niet meer. Een IP-adres voldoet volgens mij niet aan die eis. Er is geen markt voor losse IP-adressen, en BGP hijacks ontneemt je niet de zeggenschap over het IP-adres. Je bent alleen je routering kwijt. Ik steel jouw huis niet als ik alle routebordjes daarheen vervang.

Er is weldegelijk een markt voor IP-adressen: kopen voor $9-$11/stuk, of huren voor $0.50/adres/jaar. Zonder routering is een IP-adres geen wezenlijk onderdeel meer van het internet. De routering geeft een IP-adres zijn waarde. Ik denk dat je daarom moet spreken van het goed “het IP-adres dat via internet bereikbaar is”, immers, lokale IP-adressen zijn ook waardeloos.

Inderdaad mee eens. Een ‘je bent alleen je routering kwijt’ kan hele vervelende (financiële) gevolgen hebben. En, alle verkeer die naar de valse route gaat, komt niet meer bij jou terecht. Dus als de ander de route afpakt, heb jij hem zelf niet meer (volledig).

Dus ja, voldoet wat mij betreft aan de definitie van diefstal en mogelijk ook aan die van identiteitsfraude. De rechtmatige eigenaar wordt benadeeld, en mij dunkt dat dat niet mag. Het is ook niet vreemd dat die Bulgaren gebruik maken van deze techniek. Als het allemaal kosjer was wat ze deden, hadden ze dit soort trucs niet nodig natuurlijk.

In feite doe je bij een BGP hijack jezelf dus valselijk voor als een ander. Kun je daar niet iets mee? Want dat lijkt me de kern waarom het “niet in de haak” aanvoelt.

Goed punt. Maar als je door de ‘foute’ BGP regel het verkeer naar de server van een ander stuurt? Ik denk dat de opzettelijke verkeerde instelling zelf bestraft zou moeten kunnen worden. Met het misbruiken van de gegevens als een eigen strafbaar feit.

Ehhmmm….jezelf valselijk voordoen als een ander met het oogmerk om misbruik te maken van de informatie die je daardoor te weten komt?

In de goede oude tijd was het zo dat als je op een mail een afzender-e-mail een adres zette, iedereen het geloofde, tegenwoordig gebruik je PGP-signen of certificaat om aan te tonen dat jij echt jij bent. Vroeger als een DNS server riep wat het IP-adres bij een bepaalde naam was, werd dat door iedereen klakkeloos overgenomen, tegenwoordig heb je ondertekende DNSSec verzoeken. Ik denk dat dit BGP in hetzelfde rijtje past. Ja. Het is fout dat iemand verkeerde gegevens rond bazuint, maar ik denk dat het net zo fout is als je dat rücksichtslos overneemt. Als jij in een grote stad loopt, en er komt iemand op je af “ik weet een kortere, snellere weg door dit donkere steegje”, dan is het toch ook JOUW verantwoording om daar al dan niet op in te gaan?

Edit: Precies wat jij in de laatste alinea zegt dus. Beter lezen volgende keer 🙂

Is DNS wel een geautomatiseerd werk? Volgens deze analyse iig niet: http://www.ispam.nl/archives/50846/analyse-is-het-kapen-van-ip-adressen-strafbaar/

DNS (het domein naam systeem) is iets anders dan BGP (border gateway protocol). Het heeft ook een heel andere functie.

DNS is een grote gedistribueerde database die bijvoorbeeld het omzetten van naam naar nummer voor je doet. Dus het omzetten van iusmentis.com naar het bijbehorende IP adres.

BGP is iets waar je als eindgebruiker nooit direct mee te maken hebt. Het is een protocol dat gesproken wordt tussen de routers van internetproviders, en vaak ook nog via een apart kanaal. BGP wordt gebruikt om bereikbaarheidsinformatie uit te wisselen. ISPs kunnen dan zeggen welke IP adressen zij hebben, maar andere tussenpartijen kunnen ook weer aankondigingen doen over welke partijen via hen te bereiken zijn.

BGP is het protocol dat laat zien dat we niet een groot Internet hebben, maar een losse verzameling van een heleboel netwerken.

Leuk voorbeeld, Arnoud. Misschien heb je hier wat aan?

Ik denk niet dat 139c hier opgaat, de IP range van BuZa werd op dat moment (en nu nog steeds) niet gebruikt. Dan kan je moeilijk volhouden dat je verkeer hebt afgetapt dat bestemd was voor iemand anders, als daar toch geen legitiem verkeer heen zou zijn gegaan.

Dat zou een mooi idee zijn: je zou dan ernstigere problemen kunnen beperken, zoals bijvoorbeeld de wereldwijde Youtube-blackout veroorzaakt door Pakistan (die overigens een reactie was op een video van “onze” Geert Wilders). Op dit moment wordt dat soort problemen bestreden door handmatig in te grijpen.

Probleem is: je kunt zulke beveiliging nooit internationaal afdwingen, en je zou dat ook niet moeten willen. Ik denk dat, op lange termijn, het internet veel beter zal blijven functioneren zonder centrale autoriteit die gecorrumpeerd kan worden. Het wel/niet vertrouwen van BGP info van naburige providers blijft daarmee een beslissing die bij een provider zelf blijft liggen, net zoals het nu is.

Zou het niet beter zijn als de ministeries gaan luisteren naar wat experts al decennia zeggen: dat IP-addressen en domeinnamen onbetrouwbare authenticatie-middelen zijn. Ze zouden er goed aan doen om authenticatie-middelen te omarmen die wel betrouwbaar zijn, zoals bijvoorbeeld digitale handtekeningen van PGP.

Het lijkt me wel leuk als in de toekomst iedere burger naar het gemeentehuis kan voor een key signing party. 🙂

Dat bestaat ook al: RPKI. Het wordt alleen nog niet veel gebruikt…

Het is leuk dat we nadenken over hoe strafbaar het eigenlijk is maar we gaan voorbij aan het punt dat we de daders eerst moeten zien te pakken. Er zijn kennelijk diverse Bulgaarse bendes aktief die nu waarschijnlijk weer andere IP-adressen gaan kapen. Weten we wel wie er precies achter zitten? Hebben we al om uitlevering van die daders gevraagd? Dit is zo’n situatie waarbij we de daders eigenlijk niet kunnen aanpakken en dus de beveiliging moeten verbeteren. Dus is de vraag hoe we ons beter kunnen beschermen tegen deze criminelen.

En vernieling dan? Vanuit het commune strafrecht? Dus gewoon een kale 350 lid 1 Sr? Hij die opzettelijk en wederrechtelijk Opzet en wederrechtelijkheid moet je altijd kunnen bewijzen als je überhaupt iets wilt enig goed Ja, enig goed kan ook virtueel zijn, anders had je het ook niet kunnen stelen. Elektriciteitsarrest, Habbo Hotel, etc. dat geheel of ten dele aan een ander toebehoort, Het behoort tenminste niet aan hen toe, geen res nullius, dus ik denk dat deze ook wel goed zit. vernielt, beschadigt, onbruikbaar maakt of wegmaakt, Ze maken het onbruikbaar voor het ministerie, nog los van of dit überhaupt zou gaan worden. Dat je het terug kan halen met more-specific-routing doet daar niet aan af, dunkt mij. wordt gestraft met gevangenisstraf van ten hoogste twee jaren of geldboete van de vierde categorie. Is de strafbedreiging, geen bestandsdeel.

Kom ik weer terug bij de vraag: is een IP-adres een goed. Natuurlijk zijn er ook virtuele goederen, maar a) welke waarde op de markt vertegenwoordigt een IP-adres, waar kan ik die kopen en verkopen en b) wordt het IP-adres echt onbruikbaar of slechts onvindbaar? Als ik Wims hoed in een hoge boom gooi, heb ik dan die hoed “onbruikbaar gemaakt”? Hij hangt er nog gewoon, zij het dat Wim er niet meer bij kan.

Voor IPv4-adressen bestaat een markt. Ze kosten USD 7 of meer per adres. (bron)

Betreffende punt b: een IP-adres is een uniek nummer dat een computer op internet identificeert. Als je een IP-adres kaapt wordt de computer dus onvindbaar en, aangezien het doel van een IP-adres het vinden van een computer is, het IP-adres onbruikbaar (voor BuZa tenminste).

De mores op internet is dat alle aangesloten netwerken zich aan de regeltjes van ICANN houden, anders zou het netwerk niet functioneren. Die regeltjes zeggen onder andere dat de betreffende IP-adressen (via IANA en RIPE) aan BuZa zijn toegewezen en dat je geen routeringsinformatie publiceert voor adressen die niet aan jou zijn toegewezen.

Precies. IP-adressen worden in grote hoeveelheden verhandeld. Die van $ 7,- zijn nog een koopje trouwens. Als je schone IP’s hebt (zonder slechte reputatie in blacklists, etc.) dan betaal je veel meer! Lease tegenwoordig ook veel trouwens, zit je op +/- 2 dollar per IPv4-adres per maand.

Dat zou dus betekenen dat het wegkapen van een IPv6-blok wel legaal is. Daar is immers geen markt voor.

Ik ben van mening dat ook die een waarde vertegenwoordigen, die waarde ligt lager, maar ze hebben altijd een waarde. Heb ik géén IPv6-adressen dan heb ik immers een vet probleem als provider.

Daarnaast stelt Arnoud de vraag of ze onvindbaar of onbruikbaar worden. Alleen je kan je afvragen of een IP-adres niet uberhaubt onbruikbaar is geworden zodra het onvindbaar is gemaakt. Dat zit in (in dit geval) gelegen in de aard van het goed.

Over die hoed, ja, dat is vernieling.

Jurisprudentie Hoge Raad: bestanddeel ‘onbruikbaar maken’ Onder ‘onbruikbaar maken’ valt niet alleen het brengen van een goed in een toestand waarin het niet meer gebruikt kan worden, omdat de materie van het goed door de handeling is aangetast. Ook het uit de grond trekken van een verkeersbord, zonder het te beschadigen, levert onbruikbaar maken op (HR 19 oktober 1971, NJ 1972, 33).

Deze redenering werd herhaald in HR 14 september 2004, NJ 2004, 576: ‘Het uit de grond trekken van een paal van een erfafscheiding, kon worden beschouwd als het “onbruikbaar maken” van die paal conform art. 350 Sr. Het onbruikbaar maken is apart strafbaar gesteld met het oog op de mogelijkheid dat een goed onbruikbaar wordt gemaakt voor zijn bestemming zonder het te beschadigen.’

Volgens mij bekijk je het netwerk dan teveel als een fysiek goed. Het netwerk is niet alleen de glasvezelkabels waar je bits overheen kunt sturen, maar de hele software- en hardwareinfrastructuur die er tezamen voor zorgen dat IP-pakketjes vanaf hun bron op hun gewenste eindbestemming terechtkomen. Door met de routeringstabellen te rommelen verstoor je de hoofdfunctie van het netwerk.

Het probleem met dit argument lijkt me eerder dat de betreffende IP-adressen niet in gebruik waren en het dus niet te verwachten was dat er enig verkeer gericht aan BuZa was dat verstoord of afgetapt kon worden.