Een taakstraf van 200 uur en een voorwaardelijke jeugddetentie van 180 dagen voor het uitvoeren van ddos-aanvallen op banken, de Belastingdienst en bedrijven, meldde Tweakers – dat zelf ook werd getroffen. Omdat ze verslag deed van de aanvallen, en de aanvaller – die Tweakers Jelle noemt, omdat ie zo heet – het leuk vond om meer aandacht te krijgen. Hij krijgt aandacht van Justitie: 194 dagen jeugddetentie (180 voorwaardelijk) en 200 uur taakstraf.

Het eigenlijke verhaal dateert alweer uit 2018 en leest eigenlijk te bizar voor woorden. Internetbank bunq ondervond diverse ddos aanvallen en wist de dader te traceren, waarna men met een gedetailleerd dossier aangifte deed. Ook andere banken bleken onder vuur te liggen. Reden voor onder meer Tweakers om erover te schrijven, waarna de nieuwssite zelf ook een ddos voor de kiezen kreeg.

Een vasthoudende systeembeheerder van T.net (hoi Kees) kreeg tijdens zijn onderzoek zelfs mails van de crimineel, onder meer met de melding dat hij echt niet “de Russen” was – wat elders als mogelijke bron van de aanval werd genoemd, namelijk. Dat leidde tot gezellige gesprekken:

Omdat het leek dat deze persoon op erkenning uit was, besloot Kees hem vriendelijk te benaderen. Een half uur lang chatten ze op haast gezellige wijze met elkaar over de aanvallen en gebruikte technieken. Gebruiker DDoS liet daarbij zien kennis te hebben van bepaalde zaken die alleen bij de dader bekend kunnen zijn. Gedurende het chatgesprek kondigde hij aan een nieuwe aanval te starten, waarna meteen een piek in netwerkverkeer waar te nemen was. Ook wist hij de eerdere aanvallen met een opmerkelijke mate van detail te omschrijven.Een voor mij pikant detail is dat de aanvaller dit alles wist te realiseren met een zogenaamde stresstester voor 40 euro. En als je daarmee zulke enorme infrastructuur plat kunt leggen, dan is dat misschien nog wel groter nieuws dan de taakstraf voor deze man?

Uit het vonnis (en het onderzoek van Tweakers) blijkt dat het de man vooral ging om aandacht, wat de rechtbank zwaar mee laat wegen in de strafmaat. Maar daar staat tegenover dat hij in 2018 is aangehouden en pas in 2022 veroordeeld wordt. Dat is wel érg lang, zeker voor iemand van toen net 18 en nu 22, met baan en relatie:

De rechtbank is van oordeel dat de ernst van en de veelheid aan feiten in beginsel een jeugddetentie van 12 maanden rechtvaardigen. Enkel het feit dat de redelijke termijn in aanzienlijke mate is overschreden en de omstandigheid dat verdachte relatief jong is, geen relevant strafblad heeft en de rechtbank het leven dat hij inmiddels heeft opgebouwd niet wil doorkruisen, maken dat de rechtbank daarvan afziet.De aangevallen banken eisten tonnen aan schadevergoeding. Dat is altijd een heikel punt bij DDoS aanvallen, wat is precies de schade, en vooral ook wat had je kunnen/moeten doen als grote, professionele organisatie om je hiertegen te wapenen? Al in 2008 oordeelde de rechter dat het eigenlijk alleen mag gaan om de kosten van bereddering en opsporing en dergelijke, dus nadrukkelijk niet bijvoorbeeld de upgrade van je antieke firewall of indirecte gevolgschade die je zelf makkelijk had kunnen voorkomen. Waar anno 2022 de lijn ligt, weten we niet: de rechtbank hier oordeelt dat deze enorme schadeposten gewoon te complex zijn, begin maar een eigen rechtszaak.

Arnoud

Hoi Arnoud

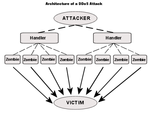

In die tijd (en de jaren ervoor) werden amplification-aanvallen uitbedacht en ingezet, die werden zo vanaf ~2010 steeds vaker ingezet (met een amplification aanval kun jij je aanval niet alleen vergroten, je bent ook nog eens onzichtbaar voor je target en je hebt weinig eigen infra nodig; een botnet of andere pc’s overnemen is dus niet vereist). In 2018 had elke stresser onderhand wel zo’n amplification aanval klaar staan die makkelijk 50-100GBit/s kon halen.

Wat Jelle onderscheid van de gemiddelde bezoeker van zo’n stresser is dat hij een behoorlijk goed idee had hoe zijn targets in elkaar zaten, hoe het internet werkt en hoe hij zijn targets echt pijn kon doen. Dus bij wijze van spreken niet de voorkant aanvallen die via akamai/cloudflare vrijwel niet plat te krijgen is, maar de achterkant, dus direct de servers van de banken en hun bandbreedte. Dat vereist wel enig uitzoekwerk en meer kennis van zaken dan de gemiddelde scriptkiddie heeft.

Het is eigenlijk ook een publiek geheim dat de meeste websites en infra helemaal niet zo goed beschermt zijn als de gemiddelde nederlander denkt, het is wel aan het verbeteren, maar er zijn nog genoeg zwakke plekken.

“Enkel het feit…” waarna 4 verschillende feiten volgen..?

Hmm ja. Lees het als “Het feit dat er meerdere verzachtende omstandigheden zijn”. Je zegt ook “Het feit dat cake gemaakt wordt met bakmeel, boter, suiker en eieren”, en niet “De feiten dat cake gemaakt wordt met.. “.

Volgens mij moet je de zin anders lezen: – Een feit: redelijke termijn overschreden – De omstandigheid: dader is jong en strafbladloos – De wens van de rechtbank: Het opgebouwde leven niet doorkruisen

Als de feiten zo duidelijk waren, de schade zo groot, en het dossier van Bunq zo compleet, waarom heeft het dan nog vier jaar moeten duren om tot veroordeling te komen?

Ruim een decennium aan de rechtsstaat slopende bezuinigingen op Justitie en het gerechtelijk apparaat.

Ja daar heb ik niets aan toe te voegen..helaas… ik zou wensen dat ik het er mee oneens kon zijn. Het is inderdaad een schande, ook de bezuinigingen op rechtshulp. Deze quote zegt alles: “Toen heb ik me toegelegd op de bezuiniging op de advocatuur”, citeert De Groene Teeven in het artikel. “Het is een andere manier om hetzelfde effect te bereiken. Als je aan een advocaat niet al te veel tijd geeft om aan een verdachte te besteden, dan wordt het ook niet zo veel, die verdediging.”. Het is letterlijk de gerichte afbraak van een van de fundamentele pijlers van een rechtsstaat.

Sommige protocollen hebben ingebouwde “DOS mitigation”, bijvoorbeeld wireguard wat ik toevallig aan het bestuderen en uitproberen ben. https://www.wireguard.com/papers/wireguard.pdf