Een lezer vroeg me:

Een lezer vroeg me:

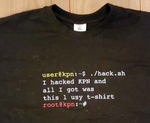

Mijn docent voor het vak IT Security gaf net aan hoe makkelijk het is onbeveiligde PHPMyAdmin omgevingen te vinden met een Google-zoekopdracht en daar dan op in te loggen. We kregen zelfs een live demonstratie. Voor zover ik weet, is dit computervredebreuk en dat is een ernstig misdrijf. Ben ik nu verplicht aangifte te doen?

Het was inderdaad bepaalt niet handig van die docent om in een lesomgeving een demonstratie te geven van hoe makkelijk het is om slecht beveiligde systemen van derden te vinden. Natuurlijk is het relevant voor een vak als IT security om te melden dat dingen vaak misgaan, maar daarvoor hoef je niet te laten zien hoe je dit exact nagaat bij derden.

Echt problematisch is zo’n live demonstratie. (Ik neem maar aan dat dit geen eigen server was die als demonstratie-object werd gebruikt.) Want ja, het is strafbaar als computervredebreuk om binnen te dringen in een computersysteem van een derde. Of daarbij een beveiliging wordt doorbroken of een security zwakheid wordt geëxploiteerd doet er in principe niet toe. Zodra je weet of moet weten dat je daar niet mag zijn in dat systeem, is sprake van een strafbaar feit.

Iedereen is bevoegd om aangifte te doen van een strafbaar feit wanneer hij daar kennis van heeft (art. 161 Wetboek van Strafvordering). Als student bij dat vak kun je dus als je dat wilt naar de politie en melden dat dit is gebeurd. Persoonlijk zou ik eerder naar de decaan of opleidingsdirecteur stappen, ik denk dat dat meer kans maakt om tot een gedragsaanpassing te komen.

Verplicht is het niet. De wet (artikel 160 Strafvordering) noemt een aantal misdrijven waarbij aangifte verplicht is, maar het gaat dan eigenlijk altijd over zeer ernstige misdrijven waarbij mensenlevens in gevaar komen, zoals moord en doodslag, verkrachting en ontvoering. Computervredebreuk en aanverwante misdrijven (zoals ddos aanvallen) horen daar niet bij.

Arnoud

Hoewel het natuurlijk niet zo is, voelt dit een beetje als journalistieke vrijheid. Ervan uitgaande dat hij zo professioneel is dat hij niet verder gaat dan het inloggen en verifiëren dat hij volledige toegang heeft, is er niet zo veel aan de hand, lijkt me. Het is een demonstratie in hoe slecht de beveiliging bij PHPMyAdmin specifiek, en het internet in het algemeen, is. Dit is van belang bij een IT beveiliging vak. Daar vind ik ook dat een Real World voorbeeld beter werkt dan een cursusomgeving, omdat twijfel altijd blijft bestaan of het in het echt ook zo is en hoe makkelijk het is om die site te vinden om er in te breken. Bij mijn opleiding (Kunstmatige Intelligentie) kon je ook een keuzevak IT security doen, en volgens mij was daar de ongeschreven regel ook een beetje dat er wat illegale dingen langs zouden komen (zonder schade) waarover je het verder niet moest hebben.

Ik neem aan dat er dan wel een melding naar de server eigenaar of hoster gestuurd werd om het probleem op te lossen. Dat lijkt mij wel belangrijk om het nog een beetje netjes te doen.

Maar dan maak je het wel heel makkelijk, want dan zou je op de politie-opleiding studenten ook mogen laten inbreken in willekeurige auto’s op straat om te zien of het echt zo makkelijk is om een auto te stelen. En zo kan ik nog wel meer voorbeelden bedenken…

Als er geen schade is, is dat nog niet zo erg. Ik had een auto waarvan je het slot op de bestuurdersportier kon openkrijgen zolang je maar iets in het sleutelgat gewurmd kreeg. Een vork was genoeg. Ik gebruikte dat zelf wel eens als ik per ongeluk mijn huissleutel in mijn hand had in plaats van mijn autosleutel. Als je dit weet bij een bepaald merk en de auto zo kunt openmaken (en weer afsluiten), zonder dat iemand het ziet of je iets wegneemt, is het een interessante les voor politieagenten (met een bepaalde specialisatie). Eventueel briefje achterlaten dat de auto niet veilig is. In tegenstelling tot het internet, echter, zijn dit soort gebreken vaak al lang en breed bekend en opgelost en zijn criminelen veel geïnteresseerder. De kans dat dit in de praktijk zo uitpakt is dus erg klein.

Nee, niet echt. De politie is namelijk niet belast met het testen van beveiliging, slechts met het opsporen van overtreders. Om dit doel te bereiken is het volstrekt onnodig om te weten hoe makkelijk een auto te stelen is.

Niet echt een handige actie van die docent. Nu kunnen huidige studenten hem chanteren of ex-studenten hem afstraffen.

Nu vraag ik me wel af wat er in de originele vraagstelling met “onbeveiligde PHPMyAdmin omgevingen” bedoeld wordt.

Een echte onbeveiligde phpMyAdmin behoeft namelijk geheel geen login. Je gaat naar de URL en hebt toegang. Is er in dat geval wel sprake van computervredebreuk? Het toegangsniveau is dan namelijk hetzelfde als deze website. Je zoekt wat op Google, klikt op de link en voilà, je kan zomaar op de site (en zelfs aanpassingen maken, zoals dit commentaar toevoegen 🙂 ). Er is dan dus geen beveiliging naar mijn inziens en dus ook geen computervredebreuk.

Of gaat het hier om phpMyAdmin installaties waarbij wel ‘ingelogd’ moet worden, maar dit kan middels de username root en zonder wachtwoord? Wat dat is wel ‘beveiliging’.

Een default username en wachtwoord is nog steeds een username en wachtwoord.

Als je als IT security leraar claimt dat een bepaald probleem vaak voorkomt dan moet je die claim bewijzen (extraordinary claims require extraordinary evidence). Dat hoeft natuurlijk niet per se te gebeuren door het zelf in te breken. Verwijzen naar betrouwbare (het liefst peer-reviewed) bronnen mag ook (maar die hebben hun onderzoek ook waarschijnlijk moeten doen door in te breken op systemen).

Ik vermoed dat “onbeveiligd” hier wordt gebruikt als synoniem voor “een zo zwakke beveiliging dat iedereen er zonder bijzondere kennis doorheen prikt”. Als ik de sleutel in de deur laat zitten, dan is de deur misschien wel op slot maar iedereen kan zo naar binnen. Ik zou dat een niet-afgesloten deur noemen. Een systeem met user/pass admin/admin is naar de letter beveiligd maar praktisch gezien onbeveiligd.

De reden dat ik dit aanhaal is omdat er gezegd wordt dat het heel makkelijk is om de onbeveiligde installaties “te vinden met een Google-zoekopdracht”. Dit interpreteer ik zo dat je middels de zoekopdracht heel simpel kan schiften tussen de wel beveiligde en niet beveiligde installaties. Immers, als je dit met de hand moet doen moet je mogelijk honderden sites met de hand (of een speciale tool) afgaan voor je er een vind waar je in kan.

Een slecht beveiligde installatie (met een lege/standaard/triviaal te raden login) valt zonder proberen in te loggen niet te onderscheiden van een goed beveiligde installatie. Die zien er namelijk hetzelfde uit: een login scherm. En Google gaat zelf niet proberen in te loggen op die systemen bij het indexeren 🙂

Een onbeveiligde ziet er wel wezenlijk anders uit. In plaats van een login pagina krijg je gelijk de database te zien (of een pagina waarop je een database kan selecteren). Hierop is middels een goede Google query wel specifiek naar te zoeken.

Ja precies, zo interpreteer ik het ook. Bij een triviaal beveiligde website moet je nog steeds de deur openen en binnentreden. Net zoals het binnentreden in een huis door te proberen of de deur niet op slot zit (of doordat je de sleutel van een afstandje ziet zitten) huisvredebreuk is, is het binnentreden in een slecht beveiligde website (standaard u/p) computervredebreuk, IMHO. Als er géén beveiliging is dan open je gewoon een webpagina as usual, dus dan kan er van computervredebreuk geen sprake zijn.

Via google kun je niet zien of de beveiliging slecht of goed is, maar wel of dat geen beveiliging is als de normaliter afgeschermde pagina’s geïndexeerd zijn. Of die gerichte zoekactie strafbaar is weet ik niet, het lijkt me van niet, maar netjes is het ook niet.

Wat mij stoort is dat dit bij IT Security wordt geleerd maar andere IT vakken er eigenlijk weinig aandacht aan geven. En dat terwijl de beveiliging juist het belangrijkste onderdeel is omdat je in principe “waardevolle gegevens” ermee beschermd.

Wat mij dan meer stoort is niet dat deze leraar aantoont hoe slecht sites soms zijn beveiligd maar hoe makkelijk site beheerders ermee weg komen. En dat moet toch veranderen…

Ik heb wel eens het gezegde gehoord: “Je hoeft niet sneller te zijn dan een leeuw maar wel sneller dan je safari-vrienden.” En veel beheerders zijn daarom al snel tevreden met een beetje beveiliging omdat ze weten dat anderen nog minder beveiliging hebben en dus eerder zullen sneuvelen. Alleen, wanneer je eenmaal door je vrienden heen bent en de leeuwen hebben honger dan zul je toch echt sneller moeten zijn dan die leeuw!

En daar gaat het meestal mis bij websites… Wel beveiliging, maar niet veilig genoeg…

En als die leraar direct de beveiliging up-to-date maakt en de website-eigenaar informeert, is het dan wel legaal in het kader van zaakwaarneming?

@Jorg Ik zie niet waar een redelijke grond ontstaat voor een docent om dit soort handelingen te verrichten, anders dan in het geval het een website betreft met dermate gevoelige informatie (ziekenhuizen, banken etc.) dat het maatschappelijk belang echt gediend is. En zelfs dan denk ik dat er eerst geïnformeerd zou moeten worden in plaats van zelf gelijk actie te ondernemen.

Art 6:202 Heeft iemand die is opgetreden ter behartiging van eens anders belang, zich zonder redelijke grond daarmede ingelaten of dit belang niet naar behoren behartigd, dan kan de belanghebbende door goedkeuring van het optreden zijn bevoegdheid prijsgeven jegens hem het gebrek in te roepen.

Bij zaakwaarneming gaat het niet om een maatschappelijk belang maar om het belang van de belanghebbende.

Eens. Ik doelde er meer op dat het belang van de belanghebbende groter kan worden naarmate het maatschappelijk belang ook groter is. Dit oplossen voor een website van een kleine blogger valt wellicht niet onder redelijke grond voor zaakwaarneming, terwijl dit voor een website waarbij grotere belangen spelen wel het geval kan zijn. Al is het natuurlijk zo dat die laatste categorie de beveiliging meestal beter op orde hebben dan de kleintjes.

Ik neem aan dat ze bij Douane nieuwe mensen laten zien hoe ze koffers open moeten maken om te controleren. En dat mogen ze om te controleren maar vast niet om nieuwe mensen te laten zien hoe ze koffers open maken.

Ik vind dit wel een hoog gehalte van ‘joepie, iemand die boven mij staat heeft niet volgens de Letter Der Wet gehandeld, en nu ga Ik het Vaderland redden door van dit Vreselijke Misdrijf een aangifte te doen’. Ik vind het van het niveau van iemand die aangifte doet van een politieauto die met zwaailicht door rood rijdt, omdat dat volgens de wet alleen met zwaalicht én sirene mag.

Echt een voorbeeld van iemand die zich ondergesteld voelt maar zichzelf met De Wet tot Belangrijk Iemand kan verheffen. Dus een hoop poeha, zonder dat het land er iets veiliger van wordt.

Behalve natuurlijk als ze undercover rijden, zoals bijv. de agenten die te zien zijn bij Wegmisbruikers en Stop! Politie; die mogen wél zonder zwaailicht en sirene door rood rijden 😉

De politie is vrijgesteld van de Wegenverkeerswet (behalve artikel 5) en mag dus te allen tijde door rood licht rijden, ongeacht of ze zich als voorrangsvoertuig afficheren en ongeacht of het voertuig als dienstwagen herkenbaar is. De enige eis is dat het voor hun werk noodzakelijk is om dit te doen. Een mogelijkheid is dat ze naar een inbraak in progress onderweg zijn, dan wil je niet met sirenes aankondigen dat je eraan komt omdat de inbreker dan weggaat.

Aha, vandaar dat ik ze vroeger altijd over de stoep zag rijden en de auto parkeren … voor de bakker waar ze hun lunch broodjes kochten. Gezellig samen met de brandweer!

Nu hoor ik iemand denken, maar dan kunnen ze snel bij de auto zijn als ze opgeroepen worden. Alleen konden ze gewoon over de weg ook op de parkeerplaatsen achter de winkels komen. Dan moesten ze wel 50 meter verder lopen, maar mij maak je niet wijs dat die meters meer tijd kosten dan ruim drie keer zover over de stoep tussen de voetgangers door manouvreren.

De politie lapt de regels aan hun laars wanneer het ze uitkomt, simpelweg omdat niemand ze controleert. En voor ons is het vaak onmogelijk om te bepalen of iets terecht is. Maar bovenstaande dagelijks terugkerende situatie leek mij vrij duidelijk.

Zogenaamde Google Dorks bestaan al best lang. Je hebt ze ook om militaire geheimen of onbeveiligde webcams te vinden.

Zolang: Je rechtstreeks vanaf de zoekresultaten naar een resultaatpagina gaat, heb je dan nog steeds ingebroken? Of gewoon gebruik gemaakt van het systeem?

Dat zou wat zijn: Je zoekt naar “ext:pdf BSN geboortedatum” en met een paar klikken op de resultaten heb je persoonsgegevens buitgemaakt middels hacken — strafverzwarend.

Sta je in de Google index, dan ga ik ervan uit dat je daarvoor toestemming hebt gegeven. Ik kan moeilijk een second-opinion vragen of je serverinstellingen en robots.txt wel goed ingesteld staan. Het is vaag: Natuurlijk weet ik wel dat die pdf documenten daar niet horen te staan, en dat ik daar geen toegang tot moet hebben. Maar weet ik ook dat ik op die open directory niet hoor te zijn? Deze staat immers openbaar en in de zoekresultaten…

Ik denk dat je je daar toch niet onder kunt verschuilen, want dat is toch in feite wat je doet. Je weet immers dat het niet klopt. Een deur of raam kan ook wagenwijd openstaan, dan kun je héél makkelijk naar binnen, wil niet zeggen dat het ook mag.

Met links (zoals zoekresultaten) zou ik eerder vergelijken met: Je vraagt de VVV van een stad waar de openbare gebouwen zijn, en deze wijzen naar wagenwijd openstaande deuren. Of een bordje erboven met “bezoekers welkom!”.

Het klikken op een link gaat gemakkelijk (het opvragen van een externe resource kan zonder medeweten gebeuren). Als ik zoek op “site:iusmentis.com” dan verwacht ik dat ik op elke link kan klikken, zonder enig legaal probleem. Als daar dan:

https://blog.iusmentis.com/wp-login.php?redirect_to=https%3A%2F%2Fblog.iusmentis.com%2Fwp-admin%2F&reauth=1?%3Cscript%3Ealert(1)%3C/script%3E

tussen staat, dan is dat een foutieve instelling van deze blogeigenaar, niet een hack om binnen te dringen. Ik weet 98% zeker dat die link daar niet hoort te staan, maar het is mogelijk dat dit blog toestemming geeft om in te loggen en een artikel te publiceren.

Klikken op een link, of het wijzigen van een nummertje in een artikel.php?id=504 naar artikel.php?id=505 is een glijdende helling/eng als je daar mensen voor gaat aanklagen.

Edit: Zoeken op “ext:pdf BSN geboortedatum” vond jaaropgaven, ingevulde intake-formulieren, en sollicitaties…

Wellicht dat deze reactie betrekkelijk laat is, maar dit artikel heeft nog enige tijd in mijn hoofd gespookt. Zou hier namelijk niet gewoon sprake zijn van het ontbreken van de materiële wederrechtelijkheid? E.e.a. naar het Huizer Veearts arrest ontbreekt de materiële wederrechtelijkheid wanneer met overtreding van een strafbare bepaling het doel van die bepaling juist is gediend. In casu wordt nu goedaardig ingebroken in een beveiligde omgeving met als doel toekomstige kwaadaardige inbreuken te voorkomen (zowel algemeen als specifiek voor deze website). Hiermee wordt het doel van deze bepaling juist beter gediend, wat in beginsel direct analoog is aan het toedienen van mond- en klauwzeer aan koeien met als doel deze daartegen te immuniseren.

Dit alles vereist natuurlijk wel dat de docent de beheerder van de website ook daadwerkelijk op de hoogte stelt van het gebrek en dat feitelijk inbreken ook echt nodig is ter voorkoming van verdere computervredebreuken. Aan dit eerste vereiste is echter makkelijk voldaan en over het tweede valt te twisten, tenzij je het echt probeert weet je het namelijk niet zeker en er is wel degelijk een verschil tussen een beheerder mailen met een algemene waarschuwing en een feitelijke mededeling van een lek. Ook voor de onderwijskundige waarde van een live demonstratie valt vast nog wel wat te betogen, wat mij toch doet twijfelen aan de strafbaarheid van de docent.