De populaire BitTorrent-client µTorrent levert met de nieuwste release een cryptocoin-miner mee, meldde Tweakers eerder deze week. En deze zou zich zonder dat apart te vragen installeren, aldus diverse meldingen op het forum van µTorrent. “Een deel van de inkomsten gaat naar filantropische initiatieven”, meldt µTorrent op haar forum. Eh, wacht, wat?

De populaire BitTorrent-client µTorrent levert met de nieuwste release een cryptocoin-miner mee, meldde Tweakers eerder deze week. En deze zou zich zonder dat apart te vragen installeren, aldus diverse meldingen op het forum van µTorrent. “Een deel van de inkomsten gaat naar filantropische initiatieven”, meldt µTorrent op haar forum. Eh, wacht, wat?

Makers van gratis software zoeken steeds vaker naar alternatieve inkomstenstromen, en het installeren van handige hulpprogrammaatjes (bij gebruikers ook wel bekend als crapware) is dan ook steeds populairder. Speciaal interessant zijn cryptocoin-miners, die op de achtergrond berekeningen staan te doen om virtuele valuta te claimen. Daarmee wordt de rekening voor dat claimen bij de gebruiker gelegd – kosten van stroom en hardware – en de opbrengst gaat naar de softwaremaker. Niet helemaal netjes, om het zacht te zeggen.

Mag dat? Nou nee, niet zonder het apart te vragen. De cookiewet is daar duidelijk in: geen software mag worden geïnstalleerd of geüpdate zonder aparte toestemming van de gebruiker. En nee, dat kan niet in algemene voorwaarden of EULA’s worden afgevangen.

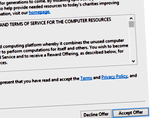

Onduidelijk is hoe dit precies zit bij µTorrent. Wie de software nieuw installeert, krijgt een apart tussenscherm met de vraag of men de wereld wil verbeteren en het aanbod van EpicScale wil aanvaarden. Weliswaar is “Accept offer” de defaultkeuze, maar je moet echt apart op die knop drukken. Dus tenzij je zegt, dit is misleidend want mensen zijn getraind om ja-ja-ja te klikken, lijkt me hier juridisch weinig mis mee. Bij updates echter wordt gemeld dat µTorrent géén toestemming vraagt, en dat maakt het heel wat dubieuzer. Hoewel µTorrent ontkent dat er ooit silent installs plaatsvinden.

In 2013 blogde ik over een vergelijkbare zaak, waarbij de vraag was of dit wellicht iets strafbaars opleverde. Dat dacht – en denk – ik niet. Misschien als er werkelijk grafische kaarten opgeblazen worden bij het rekenen, maar daar is in de µTorrent-zaak geen sprake van.

Arnoud

Lenovo injecteert nieuwe laptops met malware,

Lenovo injecteert nieuwe laptops met malware,