WhatsApp-gebruikers moeten van de Europese Unie binnenkort kunnen chatten met mensen op andere apps, zoals Signal of Telegram. Dat las ik bij Nu.nl. “De beveiliging loopt wel een deuk op” kwam er achteraan, en dat kostte me een kop koffie. Want hoewel de nuance verderop wel opduikt, versterkt dit toch het PR-blaatpraatje dat interoperabiliteit éigenlijk raar en gevaarlijk is. En het wás al zo’n gedoe, die DMA aannemen.

In januari hadden we het ook over het aan elkaar koppelen van diensten, in dat geval Threads en Mastodon. Zoals ik toen schreef, dit moet van de Digital Markets Act (DMA). Die bevat in artikel 7 namelijk een expliciete plicht tot interoperabiliteit als je “poortwachter” bent:

Een poortwachter die nummeronafhankelijke interpersoonlijke communicatiediensten aanbiedt welke op grond van artikel 3, lid 9, zijn opgenomen in het aanwijzingsbesluit, zorgt ervoor dat de basisfuncties van zijn nummeronafhankelijke interpersoonlijke communicatiediensten interoperabel zijn met de nummeronafhankelijke interpersoonlijke communicatiediensten van een andere aanbieder die dergelijke diensten in de Unie verleent of voornemens is dat te doen. Daartoe maakt de poortwachter de nodige technische interfaces of soortgelijke oplossingen met het oog op interoperabiliteit op verzoek en kosteloos beschikbaar.WhatsApp is ook zo’n poortwachtersdienst met “nummeronafhankelijke interpersoonlijke communicatiediensten” (juridisch voor ‘chatdienst’) en moet dus interoperabel zijn met andere diensten zoals Signal of Telegram. Dat gaan ze ook doen, maar toch vond “men” het nodig even wat angst in de markt te zetten:

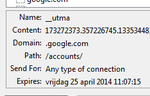

Ook WhatsApp ziet de risico’s. “Zonder eigenaarschap van beide eindpunten kunnen we de veiligheid van berichten die ontvangen of verzonden worden via een andere app niet garanderen”, schrijft de dienst.De bron is het persbericht van Meta, waarin ze nader ingaan op hun “e2ee promise”, oftewel het versleuteld houden van de communicatie tussen twee eindgebruikers. Natuurlijk kan Meta niet zien of andere bedrijven datzelfde doen, en natuurlijk is het mogelijk dat een ander zégt e2ee toe te passen maar toch een achterdeur ingebouwd te hebben. Of gewoon cryptotechnisch prutswerk te hebben geleverd. Alleen: is dat iets waar Meta wat van moet vinden?

De DMA laat zien dat de keuze van de wetgever was om de grote gesloten platforms open te trekken. Dat er daarna meer geregeld moet worden op security-gebied, dat is een apart probleem waar óók de nodige aandacht voor is (NIS2, CRA, AVG/AI Act security). Ik snap dat op de korte termijn dit een probleem is dat schade kan veroorzaken. Maar op de lange termijn is een open ecosysteem beter dan het gesloten model met vijf grote bedrijven dat we nu hebben.

Arnoud

Een minister voor Digitale Zaken heeft alleen zin als deze minstens evenveel doorzettingsmacht krijgt als de minister van Financiën. Dat las ik in een

Een minister voor Digitale Zaken heeft alleen zin als deze minstens evenveel doorzettingsmacht krijgt als de minister van Financiën. Dat las ik in een

De FTC wil consumenten beschermen tegen misbruik en fraude van stemklonen door AI. Dat

De FTC wil consumenten beschermen tegen misbruik en fraude van stemklonen door AI. Dat

Nederland mag een Oekraïense man die een sleutelrol zou hebben gespeeld bij de ontwikkeling en verspreiding van de Raccoon Infostealer uitleveren aan de Verenigde Staten. Dat

Nederland mag een Oekraïense man die een sleutelrol zou hebben gespeeld bij de ontwikkeling en verspreiding van de Raccoon Infostealer uitleveren aan de Verenigde Staten. Dat