De politie heeft afgelopen maandag een waarschuwingsbrief gestuurd naar 29 mensen die in verband worden gebracht met het afnemen van ddos-diensten. Dat meldde Security.nl onlangs. “We hebben je geregistreerd in ons systeem en je krijgt nu een laatste waarschuwing. Als zich in de toekomst nieuwe soortgelijke feiten voordoen, gaan we over tot vervolging. Houd in dat geval rekening met een veroordeling, strafblad en het kwijtraken van je computer en/of laptop”, zo staat in de brief vermeld.

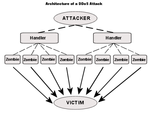

De briefontvangers zouden via de website MineSearch ddos-diensten hebben afgenomen, waarmee het mogelijk was om tegen betaling ddos-aanvallen te laten uitvoeren. Vorig jaar juli doorzocht politie de woningen van twee verdachten die vermoedelijk bij de website betrokken zijn. Daarbij kwamen deze klantgegevens (ik moet nu zeggen: allegedly-klant) kennelijk naar boven, en dan is het logisch dat je die mensen eens héél serieus aanspreekt.

Maar mag het, is dan gelijk de vraag die ik her en der zie. Het deed me denken aan die zaak uit januari waarbij de politie sms-berichten had gestuurd naar contacten die in de telefoons van vermeende drugsdealers werden aangetroffen. Logisch zou je zeggen, dat zullen vermoedelijk wel klanten zijn en het kopen van drugs is strafbaar, dus dat geeft een redelijk vermoeden van schuld.

De hoofdregel uit strafvordering (opsporing en bestrijding van strafbare feiten) is dat de politie alleen mag doen wat in het wetboek geregeld is. Ja, behalve wat geen of geringe inbreuk maakt op de grondrechten. Een praatje maken op straat is dus bijvoorbeeld gewoon prima, dat kun je moeilijk een inbreuk op je grondrechten noemen. Iemand meenemen naar het bureau voor een verplicht praatje is dat wel, en dat is dan ook wettelijk geregeld. Idem voor het doorzoeken van een in beslag genomen administratie of C&C server van een botnet.

Voor mij speelt hier ook mee dat er meer aanwijzingen zijn dan “je staat in de telefoon van een dealer”: je gegevens van een betaalde transactie voor een criminele dienst staan in de administratie van de (vermoedelijke) crimineel die deze verzorgde. Je bent onschuldig tot het tegendeel bewezen is, maar hier de vermoorde onschuld bepleiten is toch wel erg ingewikkeld in deze omstandigheden.

We hebben je geregistreerd in ons systeem en je krijgt nu een laatste waarschuwing. Als zich in de toekomst nieuwe soortgelijke feiten voordoen, gaan we over tot vervolging. Houd in dat geval rekening met een veroordeling, strafblad en het kwijtraken van je computer en/of laptop.Er lijkt mij gezien die feiten eigenlijk al genoeg aanleiding te zijn om direct tot onderzoek en aanhouding over te gaan, dus dan is deze brief volgens mij juist een tegemoetkoming en niet een juridisch probleem.

Arnoud

Een lezer vroeg me:

Een lezer vroeg me: