De Revu wordt niet gestraft voor het infecteren van 14.000 computers en het hacken van de mailbox van de geanonimiseerde Staatssecretaris van Defensie, zo las ik gisteren bij Security.nl. De politierechter vond dat het nieuwsfeit dat de mailbox te kraken was, belangrijk genoeg is om de hoofdredacteur vrij te spreken van het strafbare feit. De auteur van het artikel werd ook vrijgesproken, omdat hij niet betrokken was bij het daadwerkelijke inbreken. Hij kreeg de informatie achteraf en maakte daar een artikel van.

De Revu wordt niet gestraft voor het infecteren van 14.000 computers en het hacken van de mailbox van de geanonimiseerde Staatssecretaris van Defensie, zo las ik gisteren bij Security.nl. De politierechter vond dat het nieuwsfeit dat de mailbox te kraken was, belangrijk genoeg is om de hoofdredacteur vrij te spreken van het strafbare feit. De auteur van het artikel werd ook vrijgesproken, omdat hij niet betrokken was bij het daadwerkelijke inbreken. Hij kreeg de informatie achteraf en maakte daar een artikel van.

Ik heb hier grote moeite mee. Journalisten staan niet boven de wet en hebben niet het recht om 14.000 pc’s te infecteren om daarmee aan te tonen dat een wachtwoord te raden is door die pc’s er lekker veel te laten proberen. Ik heb sterk het vermoeden dat de politierechter onvoldoende rekenschap heeft gegeven van wat er nu feitelijk is gedaan. Als het nieuwsfeit was geweest “Voordeur huis staatssecretaris blijkt met bulldozer te forceren”, dan was het vonnis volgens mij heel anders uitgevallen.

De overwegingen uit het vonnis wijzen er namelijk sterk op dat de rechter zich heeft laten overtuigen door het beveiligingsaspect van de zaak. Immers, zo staat in het vonnis:

Hierbij wordt voorop gesteld dat de vraag of de privé emailboxen van bewindslieden voldoende beveiligd zijn tegen inbraken van buitenaf, op zichzelf een zaak is die het algemeen belang raakt. … Verdachte heeft betoogd dat het plegen van de onderhavige strafbare feiten noodzakelijk was voor de onderbouwing van de stelling in het artikel dat het schortte aan die beveiliging.

Nu wil ik best geloven dat beveiliging van zulke mailboxen op zich een belangwekkend iets is voor journalisten, maar dat betekent nog niet dat elk hackje daarmee nieuwswaardig is. Zeker niet als het hackje gewoon een lompe brute force aanval is. Iedereen weet dat je met genoeg proberen elk wachtwoord weet te raden.

Bovendien -en dit is een juridische blog- lijkt het vonnis me in strijd met wat de Hoge Raad tot nu toe steeds zegt over dit soort “nieuwsmaak”-acties. Zoals ik vorig jaar december blogde, in 1995 luidde het oordeel nog dat een vervalste aanvraag voor een rijbewijs niet onder de vrije nieuwsgaring valt, ook niet als je wilde aantonen dat aanvragen voor een rijbewijs onder valse naam mogelijk zijn (27 juni 1995, NJ 1995/711, niet online). En in december 2006 oordeelde de Hoge Raad hetzelfde in een zaak over een ‘gat’ in het bancaire systeem van automatische incasso.

In die laatste zaak citeerde men instemmend het Gerechtshof, dat had bepaald:

Nu het aan de verdachte ten laste gelegde het doel van zijn onderzoek (publiekelijk bewijs te vergaren voor zijn stellingen) voorbij is geschoten en hem andere, minder verstrekkende methodes ten dienste stonden, oordeelt het hof de jegens verdachte ingezette strafvervolging ter voorkoming van (soortgelijke) strafbare feiten en ter bescherming van de rechten van anderen, meer in het bijzonder van die van bovenaangegeven (rechts)personen, zowel passend als geboden.

Bij de incassozaak had de journalist een groot aantal incasso-opdrachten verstuurd voor soms substantiële bedragen van rekeningen van volslagen onbekenden. Hij had ook kunnen volstaan, aldus het Hof, met 1 grote incasso van een betrokken partij (bv. de directeur van de betrokken bank). En die analogie kun je zonder moeite doortrekken naar hier: was het nu echt nodig om 14.000 pc’s te infecteren om aan te tonen dat je met genoeg pc’s een wachtwoord kunt kraken?

En feit blijft (zoals Brenno de Winter al schreef) dat Revu het echte nieuws gemist heeft.

Anders nieuwswaardig feit is dat Hyves kennelijk goed functioneert als distributieplatform voor het verspreiden van virussen die een botnet bouwen. Gebruikers vertrouwen de website, terwijl nu blijkt dat er zeer kwaadaardige content op kan staan. Ook dit werd niet als nieuwswaardig feit gesignaleerd.

Waar ik nu heel bang voor ben, is dat al die scriptkiddies die eerst riepen “ik bewijs mensen een dienst door de beveiliging te checken” nu gaan roepen “oh ik ben journalist want ik onderzoek maatschappelijke misstanden door onvoldoende beveiliging”.

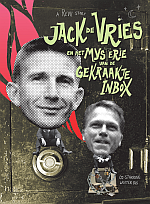

Arnoud<br/> Afbeelding afkomstig van Revu.

Dit gaat mijns inziens ook net een stap te ver. De analogie met de voordeur vind ik goed passend.

Waarom denken journalisten boven de wet te staan? Lees ook eens deze blog waarin NOS-redactrice Marieke de Vries vertelt “We namen de vluchtstrook, omdat we in dit geval ons werk moesten doen.”

Waarom zouden zij WEL de vluchtstrook mogen nemen terwijl andere mensen, die doorgaans ook niet voor hun vermaak in de file staan, dat niet mogen? Blijkt wel weer dat zij zichzelf, ook in dit geval, boven de wet plaatsen. Jammer en onnodig.

Toen ik dit onderwerp gisteren besproken zag op nu.nl of zo hoopte ik al dat een blogpost hierover zou worden geschreven, wat dus inderdaad gebeurde.

Ligt het aan mij of heeft een rechter wel bijzonder veel bewegingsruimte als het op dit soort beslissingen aankomt? Het kan natuurlijk ook zijn dat er vaak sprake is van onbekendheid met de technische achtergrond van de feiten waar de zaak over gaat.

Net als mijn voorganger vind ik de bulldozer met de voordeur een goede vergelijking, dat gaat eigenlijk ook altijd lukken als de bulldozer maar krachtig genoeg is Met brute-force kun je, mits het systeem voldoende pogingen toelaat op zich alle wachtwoorden wel raden (behoudens misschien de extreem lange wachtwoorden in sommige systemen).

Feit blijft wel dat de kans nu inderdaad bestaat dat er mensen opstaan die denken dat ze (undercover)journalist zijn en in het kader daarvan allerlei dingen gaan doen die normaal gesproken niet zouden mogen.

Zal hier nog een hoger beroep plaats gaan vinden?

Misschien moeten een aantal van die 14000 gekraakten dan nu maar even aangifte doen van computer-vredebreuk. Want ik ben wel benieuwd hoe de rechter het aan die mensen gaat uitleggen.

Dat hij/zij vindt dat de minister wel een stootje kan hebben vind ik niet goed maar kan ik me wel voorstellen. Maar moet je het als willekeurige internetter zomaar accepteren dat je computer gehackt wordt door een journalist? Dat lijkt me toch niet.

Ik denk dat bij deze rechtzaak naar het verkeerde uitgangspunt is gekeken. Er werd de nadruk gelegd op een email account die werd gehacked en dat is op zich niet echt een groot vergrijp. Wat die rechter gemist lijkt te hebben is dat voor dit doel bepaalde malware is gedistributeerd over duizenden niets-vermoedende slachtoffers en er een bepaalde provider (Hyves) hierdoor een stevige reputatie-schade door had kunnen oplopen.

De vergelijking met een bulldozer vind ik niet helemaal kloppen. Ik zie het meer als het met een bulldozer door de kalverstraat heen rijden om zo het winkelende publiek de Bijenkorf in te duwen totdat het pand uit zijn voegen barst.

Overigens, ik heb geen problemen met hackers. Sterker nog, ik heb mij er zelf ook regelmatig “schuldig” aan gemaakt. (Heb zelfs een witte hoed met het woord ‘Hacker’ in mijn auto liggen.) Maar als ik ga hacken, doe ik dit ten alle tijden met toestemming en maak ik geen misbruik van duizenden “slachtoffers”.

@Martijn Lodewijk: de rechter moet een afweging maken tussen het recht op vrije nieuwsgaring en de strafbaarstelling van computervredebreuk. Daar heeft hij inderdaad veel ruimte in, en dat is op zich maar goed ook.

Misschien was het de insteek van het OM door alleen op te treden voor de inbraak bij “[aangever], Staatssecretaris van Defensie”. Als ze nu die 14.000 gevallen van virusverspreiding en misbruik van capaciteit hadden gebruikt, was het een veel leukere zaak geworden.

@W.A.: in het Nederlands spraakgebruik is ‘hacker’ niet meer alleen die betekenis, en ‘cracker’ krijgen we er echt niet meer ingeramd.

Arnoud, als ik vonnis LJN BK4065 lees is de hoofdredacteur schuldig bevonden en heeft een boete gekregen voor het doorsturen (forwarden) van priv?-email. Ik vind het ook jammer dat het besmetten van 14.000 computers niet expliciet de hoofdredacteur is aangerekend, maar ik weet niet in hoeverre de Revu invloed had op de methode van kraken die door de hacker is gekozen.

Deze zaak is ronduit schandalig. Mag je als journalist ook in 14.000 huizen inbreken om aan te tonen dat de politie niet goed functioneert? Van computers van onschuldige buitenstaanders moet je afblijven.

@MathFox: klopt, voor het lezen en doorsturen is hij bestraft omdat dat niet nodig was voor het journalistiek onderzoek. Maar voor de kraak zelf is hij vrijgesproken.

@Blijbol: De (nooit gevonden) “hacker” is degene geweest die het Trojaanse paard via Hyves verspreid heeft. Zolang er geen bewijs is dat de Nieuwe Revu redactie tijdig op de hoogte was van het plan om malware te verspreiden, zodat ze het had kunnen voorkomen, krijg je een redacteur (terecht) niet veroordeeld voor dat feit.

@Mathfox (reactie nummer 9).

Als wat jij zegt klopt (en daar ga ik wel van uit) dan is het natuurlijk terecht dat de redacteur daar niet voor veroordeeld wordt, tenminste tot op zekere hoogte, als hij het niet gedaan heeft.

Aan de andere kant (ik ben geen jurist) maakt het eigenlijk heel veel uit dat het de hacker is geweest? Als ik het even vergelijk met een huurmoordenaar (omdat dat toevallig ergens als voorbeeld van uitlokking genoemd wordt). Ik geef een huurmoordenaar opdracht om ongeacht de consequenties iemand te vermoorden, daarbij breekt de huurmoordenaar in bij degene die hij dient te vermoorden om meer te weten te komen over diens gewoontes en dergelijke, op dat moment wordt de huurmoordenaar gearresteerd en hij is dan verdacht van die inbraak. Ben ik dan niet net zo goed (misschien slechts moreel) verantwoordelijk voor die inbraak?

Nogmaals ik heb geen idee hoe dit geregeld is in het strafrecht en / of wat een rechter hiervan vindt of zou moeten vinden.

Hoewel 14000 computers een groot getal lijkt, zegt het toch wel iets over de beveiliging daar dat dit uberhaupt gelukt is. Het is namelijk vrij simpel om wachtwoorden zo versleuteld op te slaan dat zelfs bruteforce attacks met 14000 computers of meer er nog steeds duizenden of miljoenen jaren over doen voor ze een collision vinden. Zulke gevoelige email als die van onze staatssecretaris van defensie zou echt een stuk beter beveiligd moeten zijn.

Ik ben wel met je eens dat het minder indrukwekkend is dan een “echte” hack, en het lijkt mij ook wel dat hier het een en ander strafbaar aan zou moeten zijn, maar nieuwswaarde heeft het wat mij betreft zeker wel.

Ik snap even niet wat het versleuteld opslaan van het wachtwoord hiermee te maken heeft. Men heeft niet het versleutelde password gebruteforced. Bij deze brute force aanval log je gewoon herhaaldelijk in met dezelfde gebruikersnaam en steeds een nieuw wachtwoord. Hoe goed het wachtwoord ook is opgeslagen, ik zal een keer het juiste wachtwoord opgeven bij het inloggen.

Hacker, cracker… Het is jammer dat dit verschil in Nederland niet erg bekend is. Maar wel het verschil tussen white-hat en black-hat hackers. Ten minste, de meer ervaren IT-ers zijn daar wel mee bekend. Als die journalisten nu gewoon contact hadden opgenomen met 14.000 vrijwilligers om mee te helpen hacken dan zou ik het eigenlijk geen probleem hebben gevonden. Zeker omdat email toch al een kwetsbaar medium is.

Maar wat ik problematisch vind is dat er dus 14.000 mensen met een besmette PC zitten, waarbij mogelijk sommigen hun werk-PC hebben besmet en zo dus in problemen zijn gekomen met hun werkgever. En dan is er nog de vraag of al die besmette PC’s nu weer schoon zijn of dat de betreffende hacker deze nog steeds misbruikt…

Arnoud,

Zelfs dan is er nog een hoop aan te doen. Wacht na het invoeren van een fout wachtwoord 5 of 10 seconden voordat je de foutmelding geeft, of toestaat om het opnieuw te proberen. Geen probleem voor iemand die een keer een verkeerd wachtwoord intikt, maar een groot probleem voor een geautomatiseerd systeem dat miljarden combinatie uit moet proberen. Om nog maar te zwijgen over het monitoren, als de wachtwoorden rechtstreeks in het systeem worden getest zouden alle alarmbellen moeten gaan rinkelen op het moment dat er binnen korte tijd meer dan honderd mislukte inlogpogingen op een account zijn begaan.

Reken je even mee? Een hoofdlettergevoelig wachtwoord van een character of 12 kan bestaan uit 10 getallen, 26 lowercase letters, 26 uppercase letters en nog een aantal symbolen, daarvan tel ik er nu 30 op mijn huidige keyboard. Dat geeft 92 mogelijkheden per plaats, 92^12 = 3.676663877e+23. Dat is een best groot getal (Volgens WolframAlpha zo’n 370 x het aantal zandkorrels op deze planeet), waar flink wat tijd overheen zal gaan om elke combinatie te proberen. Helemaal met de maatregelen die ik hierboven beschrijf. Op het moment dat het wachtwoord (deels) bestaat uit een bekend woord maakt dat het wachtwoord natuurlijk weer een stuk zwakker, maar dat is ook weer iets wat in het wachtwoordbeleid opgenomen kan worden.

Hoe het dus ook is gegaan, een bruteforce attack is nog steeds een zwakte, die volgens mij niet nodig hoeft te zijn.

@Sander, met 14.000 computers en een dictionary attack is een dergelijke hack een stuk eenvoudiger. Zeker als je weet welk beleid er gevolgd wordt en dat je dus alleen maar wachtwoorden van een bepaalde lengte hoeft te gebruiken. Je begint dan met Nederlandse woorden tussen de 6 en 10 tekens. Dan namen. Dan combinaties van twee woorden met een cijfer ertussen. En dan langzaam verder proberen met andere combinaties. Gezien het grote aantal combinaties is de meest eenvoudige plan van aanpak gewoon proberen om de meest logische wachtwoorden eerst uit te proberen. Dit is misschien wel 0.001% van het totaal aantal combinaties maar 90% van alle computer-gebruikers gebruiken wachtwoorden binnen deze reeks combinaties. En dat is al een forse reductie.

Dan is een systeem waarbij complexe wachtwoorden gedwongen gebruikt moeten worden en waarbij bijvoorbeeld 5 mislukte inlogpogingen het account bevriezen tot de systeembeheerder het account heeft gereset op basis van controlevragen die hij de persoon stelt volgens mij weer wel redelijk waterdicht te noemen, tenzij er in de software zelf bugs (ik bedoel undocumented features 😉 ) zitten die het mogelijk maken om de beveiliging te omzeilen.

@W.A. ten Brink, daar heb je absoluut gelijk in, maar op het moment dat dat slaagt toon je op z’n minst aan dat het wachtwoordbeleid van defensie niet deugt. Lijkt me nog steeds noemenswaardig, helemaal voor een instantie met zulke gevoelige informatie als defensie.

Overigens geldt voor mij nog steeds dat met de tussenpozen die ik eerder voorstelde, het monitoren van rare inlogpatronen, en misschien een half uur lockdown na 10 keer verkeerd inloggen (of iets dergelijks), ik geen excuus kan bedenken dat iemand op deze manier ongezien binnnen kan komen, zelfs al wordt er succesvol gebruik gemaakt van een dictionary attack.

-edit- Eh ja, wat Martijn zei dus 😉

@Sander: die lockdown heeft weer het nadeel dat een denial-of-service aanval wel erg makkelijk wordt. Vriendje pesten? Even tien keer onzin invullen als wachtwoord.

@Arnoud: Klopt, zo is natuurlijk bij alles wel een nadeel te vinden, dus je moet dit soort dingen verstandig inzetten. In dit concrete geval neem ik dan het risico van een prank zo af en toe wel op de koop toe. Je kan dat ook van buiten afschermen, en van binnen (via ’t lokale netwerk of VPN) die limiet negeren of minder streng maken. Bij interne grappenmakers kan je dan ook makkelijk nagaan van welke pc het kwam.

M’n punt blijft natuurlijk nog wel staan: Ook al werden 14000 computers gebruikt, het feit dat dit kon lukken is wat mij betreft nog steeds nieuws, en niet echt te vergelijken met “Voordeur huis staatssecretaris blijkt met bulldozer te forceren”.

@Martijn, een systeem met complexe wachtwoorden is nog steeds niet veilig. Als iemand daarnaast nog een hotmail, Yahoo of GMail account heeft dan gaat de hacker eerst deze accounts proberen te kraken om zo meer informatie te krijgen over zijn daadwerkelijke doelwit. En vreemd als het klinkt, er zijn best veel mensen die b.v. GMail gebruiken als geheugensteuntje voor hun wachtwoorden door b.v. iedere maand hun nieuwe wachtwoord even naar hun GMail account te mailen. Gewoon een kwestie van het vinden van de zwakste schakel om zo de gehele keten te doorbreken. Misschien was het wel voldoende om eerst de Hyves pagina van deze minister te hacken om zo te zoeken naar een verborgen pagina met een geheugensteuntje voor zijn wachtwoorden.

En in het algemeen… Het valt mij op hoeveel sites speciale tekens wijgeren in hun wachtwoord beheer. Een webhost die voor mij een website host heeft zo’n beleid, waarbij wachtwoord moet bestaan uit hoofdletters, kleine letters en cijfers. Maar wachtwoorden en speciale tekens zijn weer niet toegestaan. (Vaak uit angst voor SQL injection en andere mogelijke kwetsbaarheden als gebruikers de gehele tekensetr mogen gebruiken.)

Het zou wel mooi zijn indien wachtwoorden ingevoerd kunnen worden met unicode tekens, zodat je b.v. nog meer mogelijke combinaties kunt krijgen. Je wachtwoord kan dan bestaan uit een Arabisch woord met arabische tekens plus een chinees teken erbij om het nog complexer te maken. Probeer dat maar eens te kraken! 🙂

@Sander, een belangrijk probleem met een lockdown systeem is dat het gebruikers per ongeluk buiten kan sluiten. De ING heeft zo’n maffe beperking met hun electronisch bankieren. Als je drie keer verkeerd inlogt wordt je account ongeldig en moet je wachten tot ze je een nieuw wachtwoord hebben toegestuurd. Per reguliere post! Is mij laatst dus overkomen. Mijn toetsenbord was defect waardoor een enkele letter niet werkte. Die kwam helaas 1 keer voor in mijn wachtwoord, dus na drie vertwijfelde pogingen waarbij ik zeker wist dat ik de juiste toetsen had ingedrukt was mijn account dus plotseling afgesloten. En nu kan ik al 4 dagen niet meer bij mijn account omdat mijn nieuwe wachtwoord door de postbode eerst thuis gebracht moet worden. Zwaar ?$%&…

Het grootste probleem met beveiliging is dat teveel beveiliging op een gegeven moment onbruikbare systemen gaat opleveren. Mensen zijn dan meer tijd kwijt met veiligheid dan hun daadwerkelijke taak. Bij beveiliging gaat het dan ook altijd om het vinden van de juiste balans, waarbij iedereen gewoon hun werk kan doen zonder dat de beveiliging hen teveel belemmert.

Mijn grootste beveiligings-ergernis tot nog toe is de virusscanner die soms reageert als ik net een nieuwe executable in elkaar heb gecompileerd, en deze dan net een “false positive” oplevert. Mag je daarna opnieuw een complete build uitvoeren in de hoop dat de virusscanner dit keer niet reageert.

@16,17: Als je dan toch naar een sterkere beveiliging wilt, kun je beter gaan kijken naar Two-factor authentication.

@9 Aangezien we hier te maken hebben met een (of zelfs 14.000 gevallen van een) strafrechtelijk vervolgbaar delict (niet alleen computervredebreuk maar mogelijk ook een schending van de Telecommunicatiewet en de WED) is het zeker te beargumenteren dat Revu (of de functionaris die opdracht heeft gegeven) uitlokking van het delict ten laste kan worden gelegd.

Ook al zou Revu niet gewild hebben dat de hacker (die tot deze daad waarschijnlijk niet overgegaan zou zijn als hij daartoe niet zou zijn uitgelokt) een virus zou verspreiden, toch heeft Revu willens en wetens de aanmerkelijke kans genomen dat de hacker middelen zou gebruiken die schadelijk zouden kunnen zijn, zoals het gebruik van een virus. Daarmee is de opzet althans voorwaardelijk opzet tot uitlokking van het delict bewezen.

En als de hacker met geld is uitgelokt dan is dat een verzwarende omstandigheid.

Aangezien het journalistieke belang blijkbaar niet als rechtvaardigingsgrond te beschouwen kan zijn (zie de genoemde jurisprudentie) en er ook geen strafuitsluitingsgronden voor handen zijn, is Revu strafbaar. Dat de Rb er nu niet aan wil betekent niet dat het Hof er niet aan wil. Het hoger beroep zal interessant worden.

Als ik er iets langer over nadenk, kom ik toch wel tot een verzachtende omstandigheid. De Revu heeft een hacker ingeschakeld en die hacker heeft die 14.000 Hyves accounts gekraakt. Mogelijk al voordat de Revu er om vroeg. De Revu is dan moeilijk schuldig aan het besmetten van die 14.000 PC’s en ik zie daar ook geen verwijzing naar in de uitspraak. De uitspraak zegt immers: “Met name is niet komen vast staan dat sprake was van in dit verband voldoende nauwe en bewuste samenwerking met degene die daadwerkelijk heeft ingebroken in de priv? emailaccount van aangever. Evenmin gebleken dat verdachte deze feiten heeft uitgelokt.” Tja, die hacker zullen ze toch echt eerst moeten oppakken voordat ze de zaak van die 14.000 gehackte PC’s kunnen starten. Wel is het zo dat de Revu informatie heeft uitgewisseld met een crimineel, en mogelijk ook heeft betaald voor deze informatie. Dit is in principe het gebruik van een tipgever, een journalistische bron. Dit gebeurt wel veel vaker en zelfs de politie maakt wel eens gebruik van tips uit het criminele circuit zonder daar meteen voor in het beklaagdenbankje te komen.

De Revu heeft dus alleen informatie gebruikt die van een hacker was verkregen en van diezelfde hacker een verhaal gehoord hoe deze aan deze informatie is gekomen. Dit verhaal hoeft niet eens waar te zijn! Maar het geeft een mooi, romantisch verhaal bij het artikel.

Maar hebben die journalisten daadwerkelijk die informatie achteraf gekregen of hebben zij toch vooraf opdracht gegeven tot deze hack-poging? De rechter gelooft het eerste, en hij zal wel goed geinformeerd zijn over alle feiten.

Brengt mij overigens bij een ander punt, namelijk die hackers die gegevens over klimaatsveranderingen openbaar hebben gemaakt. En minister Jacqueline Cramer van Milieu beweert nu dat die hackers een ander, gekleurd beeld tonen en kennelijk goochelen met deze cijfers om dit onderzoek in een kwaad daglicht te stellen. Tja… Wat moeten we hier dan wel niet van denken?