De brickerbot is terug, las ik bij Ars Technica. Het gaat om een initiatief van de mysterieuze “Janit0r”, een handige hacker die brakke apparaatjes met internetverbinding kaapt en gebruikt om hun broertjes en zusjes permanent stuk te maken (“bricken”, oftewel de enige resterende functionaliteit is die van een baksteen). Dit omdat dergelijke apparaten zó veel schade aanrichten dat het niet mooi meer is, en geen hond zin heeft daar wat aan te doen.

De brickerbot is terug, las ik bij Ars Technica. Het gaat om een initiatief van de mysterieuze “Janit0r”, een handige hacker die brakke apparaatjes met internetverbinding kaapt en gebruikt om hun broertjes en zusjes permanent stuk te maken (“bricken”, oftewel de enige resterende functionaliteit is die van een baksteen). Dit omdat dergelijke apparaten zó veel schade aanrichten dat het niet mooi meer is, en geen hond zin heeft daar wat aan te doen.

De frustratie is begrijpelijk. Aanvallen door gekaapte Internet-of-Things apparaten lopen aan alle kanten de spuigaten uit. Zo zette een denial-of-service aanval door gehackte videorecorders en webcams het wereldrecord voor grootste aanval ooit. En dat is belachelijk: hoe moeilijk is het nu werkelijk om een webcam of recorder te beveiligen tegen triviale kapingen?

Het probleem is, zoals security-expert Bruce Schneier recent mooi aangaf, dat niemand zich geroepen voelt er wat tegen te doen. Consumenten vinden het niet hun probleem dat een apparaat lek is. Leveranciers pakken de snelle winst en verwachten geen toename in de verkoop als er “Nu extra veilig tegen hacks” of “100% niet-kaapbaar garantie” op de doos staat. Internetproviders merken weinig van de aanvallen, omdat de data in één specifiek netwerk te klein is om overlast te geven. En voor toezichthouders is het probleem te diffuus om op te treden, nog los van ontbrekende wetgeving. Brakke apparaten aan internet hangen is volstrekt legaal.

De oplossing zit natuurlijk in dat laatste: verplicht leveranciers tot ICT-veilige apparatuur. Net zoals apparaten niet mogen ontploffen en niet giftig mogen zijn, mogen apparaten niet onveilig zijn in de zin van hackbaar of te kapen voor ddos-aanvallen. Dat is niet moeilijk, wel een hoop gedoe en natuurlijk kost het geld, maar als álle leveranciers dat moeten dan blijft het speelveld gelijk.

De tactiek van de Janit0r is slim. Door die apparaten fysiek onbruikbaar te maken, komt het probleem bij de consument te liggen. Die moet nu gaan klagen bij de winkel (waardoor het probleem verschuift) of hij heeft een nutteloos apparaat (waardoor het probleem weg is). En de winkel zou dan bij genoeg klachten zijn inkoopbeleid moeten gaan herzien.

Lastig is natuurlijk: dat mag eigenlijk niet, andermans apparaat permanent uitschakelen. Dat is binnendringen en schade aanrichten, en dat is een strafbaar feit.

Tenzij je zegt: het gaat hier om zaakwaarneming, de juridische figuur waarbij je je bemoeit met andermans zaken om verdere schade te voorkomen. Je mag bij de buren een ruitje intikken als je ziet dat er nog een spreekwoordelijk pannetje melk aan staat terwijl ze net op vakantie zijn gegaan. En als de tuinslang ’s nachts ineens op volle kracht sproeit, mag je die dichtdraaien. Dan mag je dus ook die datalekkende apparaten dichtdraaien, zou dan het argument zijn.

Wat vinden jullie? Terecht gepast ingrijpen of niet?

Arnoud

Een recent ontdekte softwarekwetsbaarheid laat aanvallers code injecteren in de Bash-shell, die door OS X en vrijwel alle Linux-distributies wordt gebruikt. Dat

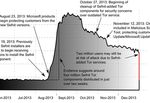

Een recent ontdekte softwarekwetsbaarheid laat aanvallers code injecteren in de Bash-shell, die door OS X en vrijwel alle Linux-distributies wordt gebruikt. Dat  Om het Sefnit-botnet tegen te houden, heeft Microsoft op zo’n twee miljoen computers de anonimiteitssoftware Tor verwijderd, zo las ik

Om het Sefnit-botnet tegen te houden, heeft Microsoft op zo’n twee miljoen computers de anonimiteitssoftware Tor verwijderd, zo las ik  Een lezer vroeg me:

Een lezer vroeg me: