De Koninklijke Marechaussee mocht onder dwang de vingerafdruk van een verdachte afnemen om zijn telefoon te ontgrendelen, las ik bij Security.nl. De rechtbank Noord-Holland bepaalde dat dit legitiem was bij een verdachte die vorig jaar augustus was aangehouden op Schiphol aangehouden wegens het invoeren van drugs. De verdachte had betoogd dat dit in strijd was met het beginsel dat je niet tegen jezelf hoeft te getuigen, maar de rechtbank vindt dat onterecht.

De Koninklijke Marechaussee mocht onder dwang de vingerafdruk van een verdachte afnemen om zijn telefoon te ontgrendelen, las ik bij Security.nl. De rechtbank Noord-Holland bepaalde dat dit legitiem was bij een verdachte die vorig jaar augustus was aangehouden op Schiphol aangehouden wegens het invoeren van drugs. De verdachte had betoogd dat dit in strijd was met het beginsel dat je niet tegen jezelf hoeft te getuigen, maar de rechtbank vindt dat onterecht.

In Nederland is niet expliciet geregeld dat opsporingsambtenaren vingers mogen zetten op sensors waarmee apparatuur van verdachten wordt ontgrendeld. Er is wel een algemene regel dat vingerafdrukken mogen worden genomen, maar het moet dan eigenlijk gaan om identificatie van de verdachte (art. 27a Strafvordering). Dat is toch wel even iets anders dan een vingerafdruk inzetten om een telefoon te openen. Maar bij een ernstig misdrijf mag er meer (art. 55c):

De foto’s en vingerafdrukken [van de verdachte] kunnen ook worden verwerkt voor het voorkomen, opsporen, vervolgen en berechten van strafbare feiten en het vaststellen van de identiteit van een lijk.

Met enige goede wil is “openen van zijn telefoon” wel te rekenen onder “opsporen van strafbare feiten”, als de data op die telefoon daar deel van uitmaakt, schreef ik in 2013. De rechter lijkt het nu met me eens te zijn, getuige de simpele opmerking dat

Een dergelijk bevel is vergelijkbaar met het (onder dwang) afnemen van vingerafdrukken voor opsporingsonderzoek. Het gaat om biometrisch materiaal wat onafhankelijk van de wil van verdachte bestaat en wat zonder zijn medewerking zou kunnen worden verkregen (…)

Complicatie was nog dat tegen de verdachte was gezegd “geef je pincode of ik forceer je vinger op de telefoon en unlock ‘m zo”. Het vragen om pincodes is wezenlijk anders, dat is wél een getuigenis die je dan vraagt. Het doet raar aan, want je hebt als agent gewoon de bevoegdheid om een vingerafdruk fysiek af te nemen als de verdachte tegenstribbelt. Dus waarom dan vragen om pincodes?

Maar omdat hier het ontgrendelen met de vinger wél legaal mogelijk was, ziet de rechtbank deze vraag niet als een verplichting om te getuigen tegen jezelf. Zeg maar hetzelfde als “zeg waar de huissleutel ligt of ik knal de deur open met deze stormram”.

Arnoud

De Nederlandse Dienst Justitiële Inrichtingen heeft drieduizend gesprekken van advocaten opgenomen door een softwarefout. Dat

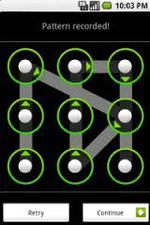

De Nederlandse Dienst Justitiële Inrichtingen heeft drieduizend gesprekken van advocaten opgenomen door een softwarefout. Dat  Google kan de schermbeveiliging van een Android-telefoon op afstand uitzetten als een rechter daarom vraagt,

Google kan de schermbeveiliging van een Android-telefoon op afstand uitzetten als een rechter daarom vraagt,  Het Team High Tech Crime van de Nederlandse politie is een server van Blackshades binnengedrongen en heeft op die manier informatie veiliggesteld,

Het Team High Tech Crime van de Nederlandse politie is een server van Blackshades binnengedrongen en heeft op die manier informatie veiliggesteld,  Minister van Veiligheid en Justitie Ivo Opstelten wil de politie de mogelijkheid geven om fors in te grijpen tegen hackers,

Minister van Veiligheid en Justitie Ivo Opstelten wil de politie de mogelijkheid geven om fors in te grijpen tegen hackers,