De data die in Tesla’s is opgeslagen bevat een schat aan informatie voor strafrechtelijke onderzoeken, las ik bij Security.nl, op gezag van het Nederlands Forensisch Instituut (NFI). Dat was erin geslaagd gecodeerde rijgegevens die Tesla opslaat in haar auto’s uit te lezen, te vertalen en te publiceren. Volgens de onderzoeker is het belangrijk om te weten welke data de auto allemaal opslaat, zodat justitie weet welke gegevens het kan vorderen en hoe exact die gegevens kloppen met de werkelijkheid. Maar mag dat?

Het artikel meldt meteen al hoe het nu gaat: de politie komt met een bevel van de officier van justitie bij Tesla en die lezen het op afstand uit. Dat moet ook wel, want Tesla’s zijn niet zo eenvoudig toegankelijk dat je ze met standaardspullen open kunt maken en de data naar een USB-stick kunt halen.

De experts van het NFI is het dus wel gelukt, en bij het lezen van het paper viel op dat het dus wél een kwestie is van auto openmaken en SD-kaart uitnemen:

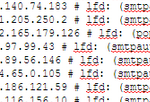

Acquiring this micro-SD card requires access to the ‘car computer’ located in the passenger footwell, behind the glovebox. On Autopilot generation 2 and 2.5 systems, there is a metal cover on the bottom left corner (when viewing it from the footwell) that can be unscrewed to reach the PCB and subsequently the SD card as shown in Figure 2.Vervolgens blijk je de kaarten gewoon te kunnen lezen als typische Linux-logbestanden, dus platte tekst en je kunt met een beetje raden al achterhalen wat er staat. De onderzoekers hebben dit geverifieerd door de logs te vergelijken met wat ze met een bevel bij Tesla hadden gekregen. Identiek, alleen beperkt Tesla de resultaten tot exact het gevraagde interval en de genoemde gegevens uit het bevel.

Logisch, maar wel lastig voor Justitie want je moet wel weten wat je kunt vragen. Dat is dan ook de meerwaarde van dit onderzoek: weten wat een Tesla allemaal logt, zodat je gerichter kunt vragen.

Maar mij bekruipt dan de gedachte, móet je Tesla nog wel wat vragen als je die SD-kaart gewoon uit de auto kunt halen?

Dit is een open vraag volgens mij. In 2017 bepaalde de Hoge Raad dat de politie smartphones van verdachten niet zomaar mag doorzoeken, omdat deze een zeer persoonlijk voorwerp van mensen vertegenwoordigen:

Indien dat onderzoek zo verstrekkend is dat een min of meer compleet beeld is verkregen van bepaalde aspecten van het persoonlijk leven van de gebruiker van de gegevensdrager of het geautomatiseerde werk, kan dat onderzoek jegens hem onrechtmatig zijn.Er is geen expliciete wettelijke regeling, het mag als er bewijs te verwachten valt maar hoe breder de scope van het onderzoek, hoe meer waarborgen men moet nemen bij het onderzoeken. En het maakt daarbij niet uit of je de telefoon moest ontgrendelen of kunstgrepen moest uithalen om bij de data te kunnen.

Ik zou zeggen dat een auto gelijk te stellen is aan een telefoon qua persoonlijk en wat je over iemand te weten kunt komen. Dan kom je dus in hetzelfde kader terecht als wat de Hoge Raad voor smartphones schetste, en zal al te gretig uitlezen van allerhande logs dus onrechtmatig verkregen bewijs opleveren. Maar omgekeerd: als je heel gericht gaat zoeken op basis van een concrete verdenking, dan is dat niet perse een probleem.

Een interessante is dan nog in hoeverre “je kunt het ook aan Tesla vragen met een bevel” relevant is. Dit voelt gek, maar door het via Tesla te spelen maak je het zorgvuldiger. Dat bedrijf maakt dan als professionele partij immers een afweging, er zit zo een extra check op.

Arnoud

Een lezer vroeg me:

Een lezer vroeg me: