De rechtbank in Amsterdam heeft een crimineel veroordeeld mede op basis van informatie die werd verkregen door het ontsleutelen van een grote hoeveelheid berichten die via pgp-telefoons werden verstuurd. Dat meldde Tweakers vorige week. Uit het ontsleutelde berichtenverkeer blijkt hoe de verdachte een sturende rol had bij een liquidatiepoging en hoe de schutters aan hem verantwoording moesten afleggen toen die poging mislukte. Het is voor zover ik weet de eerste keer dat ontsleuteld PGP-verkeer als bewijs is gebruikt in een strafzaak.

De rechtbank in Amsterdam heeft een crimineel veroordeeld mede op basis van informatie die werd verkregen door het ontsleutelen van een grote hoeveelheid berichten die via pgp-telefoons werden verstuurd. Dat meldde Tweakers vorige week. Uit het ontsleutelde berichtenverkeer blijkt hoe de verdachte een sturende rol had bij een liquidatiepoging en hoe de schutters aan hem verantwoording moesten afleggen toen die poging mislukte. Het is voor zover ik weet de eerste keer dat ontsleuteld PGP-verkeer als bewijs is gebruikt in een strafzaak.

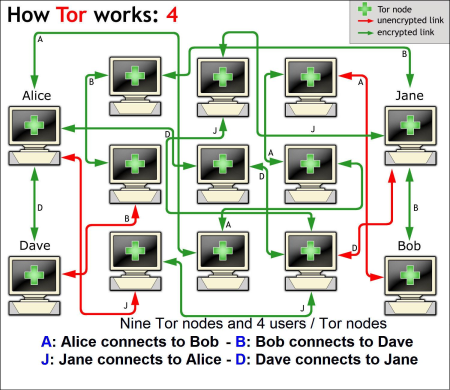

De uitspraak is een uitvloeisel uit de Ennetcom-zaak uit 2016. Ennetcom is een Nederlands bedrijf dat met PGP (Pretty Good Privacy) beveiligde BlackBerry-telefoons aanbood. Hiermee kunnen gebruikers in principe onkraakbare e-mails en dergelijke berichten sturen. Deze systemen gebruiken servers in Canada. Na een inval bij het bedrijf kreeg men de Canadese rechter zo ver beslag op die servers en bijbehorende data te leggen, om zo deze inhoud te kunnen gebruiken voor forensisch onderzoek in strafzaken waarbij verdachten deze telefoons gebruikten.

Dat was bijzonder prettig voor Justitie, want die servers bevatten cruciale informatie over sleutelmanagement waarmee het ineens heel eenvoudig werd om het theoretisch haast onkraakbare PGP te verwijderen van berichten. Kort gezegd, die informatie helpt het aantal mogelijke sleutels te reduceren tot enkele honderdduizenden per bericht, iets dat een beetje computer in de lunchpauze kan nalopen. De inhoud van die berichten is dan ineens beschikbaar in een strafzaak.

De Canadese rechter wees dat toe, maar beperkte de toegang tot specifieke berichten voor specifieke strafzaken om te voorkomen dat de Nederlandse autoriteiten een ‘fishing expedition’ zouden gaan uitvoeren in deze grote hoeveelheid data. Per verzoek zou een Nederlandse rechter een bevel moeten afgeven. Dat was nog even ingewikkeld, want het Nederlands recht kent het concept van een court order eigenlijk helemaal niet. Bij ons toetst de rechter-commissaris bevelen van de officier van justitie, dat is een andere manier van werken. Uiteindelijk kwam men uit bij de mogelijkheid van een bevel onder het Wetboek van Strafvordering tot toegang tot opgeslagen data bij een provider (artikel 126ng), dat door de rechter-commissaris moet worden goedgekeurd. Dit bleek genoeg voor de Canadese rechter.

In deze zaak werden ook een aantal PGP berichten gevonden in het opsporingstraject, die met de Canadese informatie konden worden ontsleuteld. Dat bleek een cruciale stap: de berichten lieten zien welke belangrijke rol de verdachte had in de onderzochte liquidatiepoging.

Het bezwaar van de verdediging betrof de manier waarop deze berichten te pakken waren gekregen. Dat artikel 126ng zou de verkeerde grondslag zijn geweest, er is op de verkeerde manier gewerkt en er zou te weinig toezicht zijn geweest vanuit de rechter-commissaris. En nog veel meer, zo veel dat de rechtbank korzelig opmerkt “dat het niet eenvoudig is geweest tot een begrijpelijke samenvatting van de verschillende onderdelen van het door [de advocaat] gevoerde verweer te komen.” Ik ga dat zelf dan ook niet doen, vooral omdat de rechtbank héél snel klaar is met de analyse:

De gekozen constructie biedt voldoende waarborgen om voor zoveel mogelijk tegemoet te komen aan de privacy-belangen van de overige Ennetcom-gebruikers. Naar het oordeel van de rechtbank is dan ook sprake van een rechtmatige constructie om te beoordelen of binnen het onderzoek Tandem toegang verleend kan worden tot de Ennetcom?data.

Dat is voor de juridische theorie een tikje jammer, want nu weet je niet waar de grenzen liggen. Maar ik kan zo snel geen inhoudelijk tegenargument bedenken. Die data is legaal in Canada door de politie aldaar in beslag genomen, en wordt onder toeziend oog van twéé gerechtelijke instanties vrijgegeven conform specifieke regels waardoor er niet kan worden gegrasduind. Ook hier wordt er met een specifiek protocol op verder gewerkt.

Een terecht punt van de verdediging was wel dat er tussen de verkregen berichten communicatie van en naar de advocaat aanwezig was. Dat mag natuurlijk niet, dergelijke communicatie is beschermd en mag niet onder ogen van de politie komen.

Probleem was wel dat in deze brondata die communicatie niet evident als zodanig te herkennen is. Er waren geen zakelijke mailadressen van de advocaat gebruikt of andere identifiers waarmee je dit vooraf weg kon filteren. Er was wel een communicatiepartij die als “adv” bekend stond, maar moet je daaruit concluderen dat je te maken hebt met een Nederlandse advocaat wiens communicatie vertrouwelijk moet blijven? De rechtbank vindt dat te ver gaan.

Ook als aangenomen wordt dat deze ‘adv’ een advocaat is, betekent dat niet dat deze berichten niet in het dossier mochten worden gevoegd. Onder omstandigheden, bijvoorbeeld als moedwillig slordig met de inhoud van de berichten wordt omgesprongen door deze zonder restricties uit handen te geven, bestaat daartegen geen bezwaar. Met betrekking tot de berichten van ‘adv’ die in het dossier zitten, geldt dat die tussen twee onbekende PGP-gebruikers zijn doorgezonden, zonder dat daarbij een beperking is aangebracht. Ten aanzien van deze berichten is geen sprake van een vormverzuim.

Na het beslag op de Canadese server en data heeft de politie een bericht uitgestuurd waarin staat dat verschoningsgerechtigden (zoals advocaten) zich konden melden, waarna hun berichten als geheim zouden worden gemarkeerd. Klinkt netjes, nietwaar? Maar geen advocaat die reageerde – terecht, want dan onthul je immers dat je via dat netwerk communicatie met je cliënt had en dat suggereert dat die cliënt misschien maar eens onderzocht moest worden.

Dit alles levert echter geen onherstelbaar vormverzuim op. Ik zou zelf ook niet weten wat je méér had moeten doen als OM om uit te sluiten dat er advocaatcommunicatie in zo’n bestand zit. De berichten werden nu echter eruit gehaald door een niet bij de zaak betrokken officier.

Wél een vormverzuim deed zich voor bij een aantal notities (ik denk conceptberichten) die begonnen met “Geachte Mr Inez Weski” maar nooit waren verzonden naar deze advocaat. Hoewel je strikt gesproken dan niet spreekt van communicatie met een advocaat, valt ook zo’n concept onder de geheimhouding voor advocaten. Dit bericht was evident voor een advocaat bedoeld en had dus verwijderd moeten zijn. Dat vormverzuim is ernstig: die berichten hadden nooit in het dossier moeten zitten, en moeten dus verwijderd worden. Bewijs dat daaruit afgeleid is, wordt daarmee uitgesloten.

Arnoud

Een lezer vroeg me:

Een lezer vroeg me: Voor het nieuwe programma What the #Hack?! gaat presentator en rapper Yes-R internetgebruikers confronteren met hun onvoorzichtige sociale mediagedrag. Dat

Voor het nieuwe programma What the #Hack?! gaat presentator en rapper Yes-R internetgebruikers confronteren met hun onvoorzichtige sociale mediagedrag. Dat  De politie gaat tien nieuwe cyberteams oprichten om cybercriminaliteit beter te kunnen bestrijden. Dat

De politie gaat tien nieuwe cyberteams oprichten om cybercriminaliteit beter te kunnen bestrijden. Dat  Producent Klaas de Jong, mede verantwoordelijk voor bioscoophits als Michiel de Ruyter en Verliefd op Ibiza, heeft aangifte bij de politie gedaan tegen Ziggo, Telfort, KPN en Vodafone, zo

Producent Klaas de Jong, mede verantwoordelijk voor bioscoophits als Michiel de Ruyter en Verliefd op Ibiza, heeft aangifte bij de politie gedaan tegen Ziggo, Telfort, KPN en Vodafone, zo  Het Openbaar Ministerie mag in de openbare ruimte opgenomen camerabeelden van ernstige publieke geweldincidenten in het openbaar tonen om zo dader(s) van dit geweld te kunnen opsporen,

Het Openbaar Ministerie mag in de openbare ruimte opgenomen camerabeelden van ernstige publieke geweldincidenten in het openbaar tonen om zo dader(s) van dit geweld te kunnen opsporen,  Een lezer vroeg me:

Een lezer vroeg me: Iemand die verplicht moet deelnemen aan het alcoholslotprogramma kan daarnaast niet ook nog strafrechtelijk worden vervolgd. Dat

Iemand die verplicht moet deelnemen aan het alcoholslotprogramma kan daarnaast niet ook nog strafrechtelijk worden vervolgd. Dat  Een lezer vroeg me:

Een lezer vroeg me: