Een lezer vroeg me:

Een lezer vroeg me:

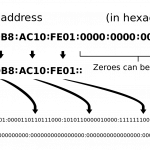

Mijn ISP levert mij de dienst ‘internet’, maar levert alleen een verbinding via IPv4, niet via IPv6. Nergens wordt gesproken over een IPv4 only dienst. Levert de provider mij nu een onvolledige dienst?Het internetprotocol (IP) is de basis van het internet. Pakketjes met data worden dit protocol verzonden en ontvangen (of niet, er zijn geen garanties). Daarbij staat het IP-adres centraal. Dit is een 32-bits getal (meestal geschreven als 127.0.0.1) dat ieder apparaat op internet uniek identificeert. Het grote probleem inmiddels is dat alle 2^32 adressen toegewezen zijn, waardoor het internet eigenlijk niet meer kan groeien.

Om dit probleem op te lossen, is IPv6 ontwikkeld. Adressen zijn daarin 128 bits, zodat elke zandkorrel op aarde een eigen IP-adres kan krijgen. Het lastige is echter dat een internetprovider extra apparatuur en netwerkomgevingen moet inzetten om IPv6 compatibel te worden. Dat duurt nu al veel langer dan je zou denken, en het is bovendien nagenoeg tot stilstand gekomen zo las ik afgelopen september.

Desondanks is het best logisch dat je anno 2022 IPv6 verbindingen zou kunnen verwachten. En als er dan niets expliciet is afgesproken, dan wordt het juridisch een interessante.

De hoofdregel uit het contractenrecht is dat je niet alleen kijkt naar wat er letterlijk staat. Belangrijker is wat partijen over en weer van elkaar mochten verwachten, waarbij hun marktpositie en expertise op het gebied van het gecontracteerde zwaar meeweegt. Hetzelfde contract kan dus anders worden opgevat als het tussen twee grootzakelijke partijen wordt gesloten dan wanneer het een consument en een machtige leverancier betreft.

Eigenlijk is dus de eerste vraag welke positie de vraagsteller heeft. We gaan even uit van een consument, die bij een ‘gewone’ internetprovider de dienst “internettoegang” heeft afgenomen. Mocht die het contract dan begrijpen als dat er ook IPv6 mogelijk was?

Mijn inschatting is van niet, bij zo’n consumentensituatie. Een consument wil “gewoon internet”, en eigenlijk doet iedere site of dienst het gewoon via IPv4. Er is dan geen bijzondere reden waarom je IPv6 nodig zou hebben voor “gewoon internet”. En dan is het volgens mij feitelijk irrelevant of de geleverde dienst IPv6 ondersteunt.

Als het gaat om een zakelijke klant die belang heeft bij IPv6, dan kan dat anders liggen. Alleen zou ik daar verwachten dat de klant er naar vroeg, en dan dus weet dat de leverancier dit kan. En dan is het natuurlijk geen discussie als blijkt dat de leverancier toch een IPv4 only verbinding levert.

Arnoud

Via

Via  Een lezer vroeg me:

Een lezer vroeg me:

In 1996 verklaarde filosoof John Perry Barlow het internet onafhankelijk: “Governments of the Industrial World, you weary giants of flesh and steel, I come from Cyberspace, the new home of Mind. On behalf of the future, I ask you of the past to leave us alone. You are not welcome among us. You have no sovereignty where we gather.” De gedachte was heel mooi geformuleerd, maar niet nieuw. Internet is grensoverschrijdend en decentraal. Het is– vanuit internetperspectief – dan raar dat lokale overheidjes ineens regels op gaan leggen. Alsof je op de A2 ineens maar 80 mag rijden omdat de gemeente Zaltbommel dat milieuvriendelijk vindt, terwijl je bij Vught overdag de lichten aan moet hebben vanuit verkeersveiligheid.

In 1996 verklaarde filosoof John Perry Barlow het internet onafhankelijk: “Governments of the Industrial World, you weary giants of flesh and steel, I come from Cyberspace, the new home of Mind. On behalf of the future, I ask you of the past to leave us alone. You are not welcome among us. You have no sovereignty where we gather.” De gedachte was heel mooi geformuleerd, maar niet nieuw. Internet is grensoverschrijdend en decentraal. Het is– vanuit internetperspectief – dan raar dat lokale overheidjes ineens regels op gaan leggen. Alsof je op de A2 ineens maar 80 mag rijden omdat de gemeente Zaltbommel dat milieuvriendelijk vindt, terwijl je bij Vught overdag de lichten aan moet hebben vanuit verkeersveiligheid. T-Mobile komt met een nieuwe databundel, die in combinatie met een smartphone of tablet onbeperkte data biedt,

T-Mobile komt met een nieuwe databundel, die in combinatie met een smartphone of tablet onbeperkte data biedt,  Het zijn van die pareltjes die vonnislezen de moeite waard maken. “Naar de overtuiging van eiseres is het gebruik van internet in strijd met Gods geboden, omdat het internet een verzamelplaats is van immoraliteit, ongerechtigheid en blasfemie.” Zoiets kom je zelden tegen, toch? En al helemaal in een belastingzaak: de eiseres wilde op papier aangifte doen van omzetbelasting en andere zaken, maar de Belastingdienst eist nu eenmaal elektronische aangifte. Kun je dan met een beroep op de vrijheid van godsdienst daar omheen?

Het zijn van die pareltjes die vonnislezen de moeite waard maken. “Naar de overtuiging van eiseres is het gebruik van internet in strijd met Gods geboden, omdat het internet een verzamelplaats is van immoraliteit, ongerechtigheid en blasfemie.” Zoiets kom je zelden tegen, toch? En al helemaal in een belastingzaak: de eiseres wilde op papier aangifte doen van omzetbelasting en andere zaken, maar de Belastingdienst eist nu eenmaal elektronische aangifte. Kun je dan met een beroep op de vrijheid van godsdienst daar omheen? Een lezer vroeg me:

Een lezer vroeg me: Whoa. Elf regels code weghalen leidde tot een stukgegaan internet, las ik

Whoa. Elf regels code weghalen leidde tot een stukgegaan internet, las ik